Masque Attack malware kan bestaande iOS-apps vervangen

Beveiligingsbedrijf FireEye zegt een groot beveiligingslek in iOS te hebben ontdekt, dat nog gevaarlijker is dan WireLurker. De WireLurker malware werd vorige week ontdekt in China, waarbij geïnfecteerde apps via de USB-poort de besmetting konden doorgeven aan iOS-apps. Nu zeggen medewerkers van FireEye dat ze een nog grotere bug hebben ontdekt, waardoor iOS-apparaten kwetsbaar worden voor een aanval op afstand.

Beveiligingsbedrijf FireEye zegt een groot beveiligingslek in iOS te hebben ontdekt, dat nog gevaarlijker is dan WireLurker. De WireLurker malware werd vorige week ontdekt in China, waarbij geïnfecteerde apps via de USB-poort de besmetting konden doorgeven aan iOS-apps. Nu zeggen medewerkers van FireEye dat ze een nog grotere bug hebben ontdekt, waardoor iOS-apparaten kwetsbaar worden voor een aanval op afstand.

De Masque Attack werd eigenlijk al in juli ontdekt en heeft te maken met beveiligingscertificaten. Een aanvaller probeert iOS-gebruikers te verleiden om een kwaadaardige app te installeren door er een leuke naam aan te geven, bijvoorbeeld ‘Angry Bird Update’ of ‘New Flappy Bird’. Deze namaak-apps vervangen de originele apps, zoals voor e-mailen en internetbankieren, waardoor de gebruiker er aanvankelijk niets van merkt. Vervolgens kan een aanvaller je inloggegevens stelen.

FireEye heeft een voorbeeld gegeven aan de hand van screenshots, waarbij de Gmail-app werd vervangen door een nagemaakte app. Met behulp van een enterprise-account voor ontwikkelaars is het daarbij mogelijk om de kwaadaardige app buiten de App Store om te installeren. FireEye slaagde er met deze namaak-app in om de e-mailtjes die in de app aanwezig waren te uploaden naar een server.

Alleen apps die standaard al zijn geïnstalleerd op de iPhone, zoals de Safari-browser, zijn niet gevoelig voor de aanval omdat je die apps niet opnieuw kunt installeren. Het maakt bij de Masque Attack-malware niet uit of je een jailbreak hebt uitgevoerd; elk iOS-apparaat met iOS 7.1.1 tot iOS 8.1.1 beta is kwetsbaar.

FireEye heeft Apple op de hoogte gebracht.

Zo werkt Masque Attack

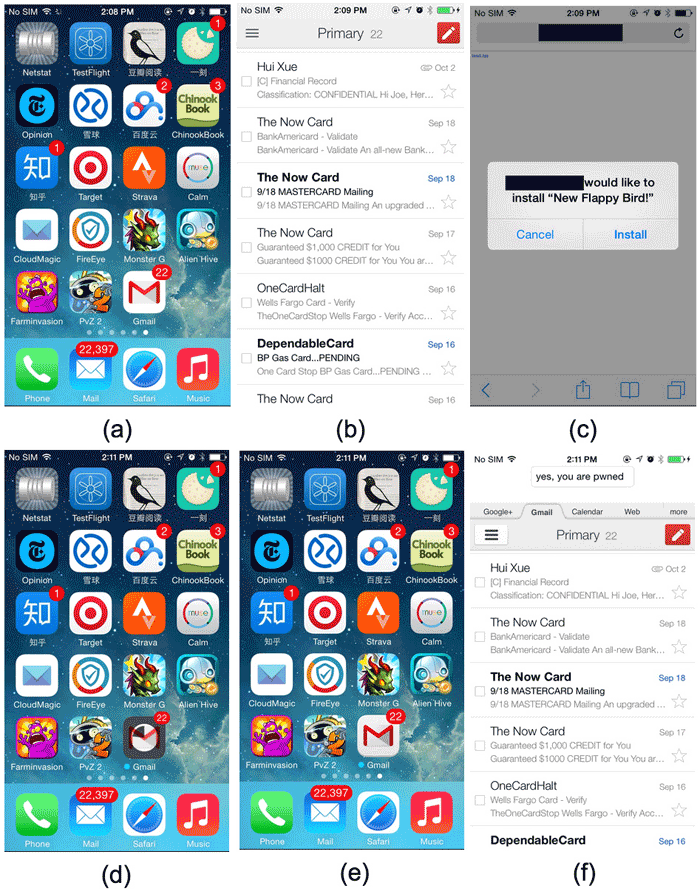

Onderstaande screenshots van FireEye geeft aan hoe de aanval werkt:

- Je ontvangt een e-mailtje of bezoekt een website, die een pop-up veroorzaakt (stap a en b).

- Je klikt op de OK-knop om de beloofde app te installeren (stap c).

- In plaats van Flappy Bird wordt een nieuwe versie van de Gmail-app geïnstalleerd (stap d).

- De nieuwe app ziet er exact hetzelfde uit als de Gmail-app, maar steelt wel je gegevens (stap e en f).

Jezelf beschermen tegen Masque Attack

Omdat de apps worden geïnstalleerd via een enterprise-account voor ontwikkelaars, betekent het ook dat je de boosaardige apps installeert via een webpagina. Je krijgt bij het bezoeken van een webpagina bijvoorbeeld een pop-up, waarin een app zoals ‘New Flappy Bird’ wordt beloofd. Klik je hierop, dan wordt niet de beloofde Flappy Bird-app geïnstalleerd, maar bijvoorbeeld een nagemaakte Gmail-app. Dit gebeurt buiten de App Store om.

Als je altijd apps installeert via Apple’s eigen App Store, loop je dus geen gevaar. Let dus op, dat je bij het installeren van een nieuwe app altijd naar de App Store wordt doorgestuurd. Als een app spontaan begint met installeren, zonder dat je langs de App Store wordt gestuurd, is het foute boel.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Wat ik niet uit dit artikel kan opmaken is in hoeverre door apple goedgekeurde apps in de originele appstore deze malware bij zich kunnen dragen of dat je daarvoor (ook) een app moet installeren vanuit een “chinese” fake appstore of alternatieve appstore.

@Ronald: Het installeren van de apps gebeurt via enterprise-account, dus buiten de App Store om. Deze procedure wordt normaal gebruikt om intern apps te kunnen distribueren/testen binnen een bedrijf.

Ik heb in het artikel nu een stuk opgenomen hoe je jezelf kunt beschermen tegen Masque Attack. Die uitleg is eigenlijk vrij simpel: installeer apps altijd via de App Store en niet via websites of alternatieve app stores.

@Bastian: Welke informatie missen jullie nog?

@Ronald: ben je niet de enige. Incomplete informatie vind ik dit.

In het artikel wordt toch gemeld dat het via een andere site gaat en niet om de Mac store

Wordt tijd voor Apple voor een update en deze troep blokkeren

In Jip en Janneke taal:

Je kunt een popup krijgen met de melding “Er is een nieuwe versie van Flappy Bird beschikbaar. Wil je die nu installeren?”.

Je klikt “Ja”. Hierna wordt je GMail app of je bank app geupdated – want die product identifier zit in die update. Het programma wordt vervangen door de nieuwe software en die kan gewoon werken zoals het oude programma, kan bij alle caches, opgeslagen wachtwoorden enz. En, kan een backdoor betekenen naar je apparaat, en zelfs root toegang krijgen.

Dit voorkomen? Software uitsluitend updaten via de apple store zelf. Dus niet via linkjes in email of sms.

FireEye uitleg

Doet me een beetje denken aan de moviebox installatie buiten de appstore om zonder jailbreak. Ook een afrader lijkt me.

Ruim 22.000 emailberichten?! Leip!

hoe zit het met bv cydia als je een JB hebt? zit die maleware daar ook in? omdat er gezegd word dat het niet uitmaakt of je een JB hebt of niet ,

Met alle respect voor de gene (als ze er zijn).

Je zou maar zo dom moeten zijn om apps via een of andere website te installeren. Persoonlijk heb ik nog nooit zo’n pop-up gehad. Maar, al zou Tim Cook mij persoonlijk garanderen dat het zuiver is, zou ik het alsnog via de officiele appstore binnen halen. En als het daar niet te vinden is. Dan hoef het van mij ook niet.

Dit is meer iets waar ouders voor op moeten passen als ze hun kinderen met de iPhone laten spelen. Maar goed aan de andere kant moet je denk ik op “specifieke” sites rond surfen wil je zo’n pop-up krijgen. Kan me niet voorstellen dat het opeens op apple.com of hier op iculture verschijnt. En het moet wel heel toevallig zijn dat je kind op zo’n “specifieke site” terecht komt.

Maar goed. Elk persoon die zijn/haar gezond verstand gebruikt hoef zich hier geen zorgen over te maken.

Dus als je op installeren klikt, gaat de namaak app zich direct installeren? Je komt dan niet eerst in een soort nagemaakte Appstore terecht? Want dan zou het pas echt vervelend worden…

Dit zal steeds vaker gaan voorkomen. In iOS 9 maar een optie (toggle) erin zetten dat apps alleen via de Appstore geïnstalleerd kunnen worden. Net zoals dat bij Mac OSx gaat.

Oei, ik krijg het ineens benauwd. Bij het artikel op iCulturevorige week over de blauwe vinkjes werd een link genoemd waar je een beta versie van Whatsapp kon downloaden. Met deze link zou je een versie kunnen downloaden die geschikt is voor de iPhone 6.

Weet iemand of ik met het downloaden risico gelopen heb?

Waarom niet zo heb ik mijn download programma ook geïnstalleerd die staan niet in de store (Wel via hun officiële site natuurlijk)

Ik ook, maar als je logisch nadenkt ook weer niet. Bij Malque krijg je een melding van bijv Flappy Bird en dan gaat een andere app updaten. Bij de beta van whatsapp zie je dat echt de app van whatsapp wordt geupdated.

@Redondo1982: Idd, de vraag is dan dus nu alleen nog, is die App wel echt van WhatsApp zelf, of is het van een 3e partij die al jou info nu heeft 😉

@Gonny van der Zwaag: Wat ik nog mis is dat als je eenmaal die pop-up uit stap b&c hebt, je er ook niet meer op kunt vertrouwen dat Cancel aantikken wèl veilig is. Die knop wordt dan toch ook door code op de malafide website afgehandeld?

En zolang de pop-up openstaat laat Safari je niets anders anders doen dan de pop-up beantwoorden, dus de site veilig verlaten is ook niet heel simpel. Volgens mij is dan het enige veilige wat je kunt doen: 1 meteen de vliegtuigmodus inschakelen zodat er niets gedownload en geïnstalleerd kan worden, 2 de popup sluiten (desnoods met OK/Install, soms geeft een popup maar één keus), 3 het tabblad met de dubieuze site afsluiten.

Helaas is verder volgens mij (itt wat sommigen suggereren) alleen gezond verstand bij het surfen niet genoeg om altijd kwaadwillende sites te kunnen vermijden. Via google zoekacties of tikfouten in URLs kom je soms toch op onbedoelde sites terecht. En juist degenen die voor de hand liggende tikfouten op populaire URL’s als domeinnaam claimen zijn vaak niet degenen met de beste bedoelingen… En ook de resultaten op populaire zoektermen zijn volgens mij nog steeds te beïnvloeden door kwaadwillenden.

Iedereen moet natuurlijk zelf weten die doet. Ik weet niet over wat voor download programma jij het hebt. Maar persoonlijk snap ik ook niet waarom men met een of andere download programma dingen op zijn/haar telefoon zou downloaden. Kun je toch ook gewoon op je iMac/PC doen?

Als je het over een jailbreak hebt. Dan kan ik het begrijpen.

Natuurlijk heb je vertrouwbare sites die apps aanbieden voor hun producten etc. Daar ging ik dan wat kort door de bocht. Maar waar ik op doelde is dat mensen niet zo dom moeten zijn om zomaar op elke zooi te “klikken”.

Bij sommige dingen ligt het voor de hand dat ze problemen kunnen veroorzaken.

@Isco: Weet jij welke sites veilig zijn? Als http://www.zappelin.nl gehackt wordt kunnen ze het daar op installeren. En mijn kind ramt op alle knoppen die die voorbij ziet komen!

Zijn die “enterprise account” rechten uit te zetten? Mijn iPad is van mijzelf.

Het hoeft niet altijd malware te zijn wat buitenom de appstore gaat.

Ik ben ingeschreven op het beta programma van 2do app en deze beta updates komen via mail en of via de app zelf.

Ja hier hetzelfde! Kreeg het wel even benauwd.

@Gabor: Ik ga er vanuit dat alle fatsoenlijke sites die jij bezoekt toch echt veilig zijn. Zo’n zooi kom je echt niet op http://www.zeppelin.nl tegen.

Je moet denk ik rond surfen op specifieke sites die wellicht zelf hacksoftware o.i.d. aanbieden. Het zal vast wel in die richting gaan.

En daar zie ik kleine kinderen niet snel naartoe gaan ;). Ik denk dat het grootste deel van de “normaal gebruikers” daar ook never nooit terecht komt of last van krijgt.

Dat mijn iPhone/iPad “besmet” wordt met een of andere schadelijke malware/virus is toch echt het laatste waar ik me zorgen over zou maken.

Dat zou alleen opgaan als je een melding krijgt van wa dat daar een update voor is als je bv op een website bent, als je die dan installeert en je hebt niet die update ook daadwerkelijk gehad dan heb je dus een probleem. De link waar hun t over hebben werkt dus niet zo. T zelfde geldt voor moviebox.

Stel; je hebt dit op je iPhone gekregen… Is het dan te verwijderen door de app te verwijderen en opnieuw uit de Appstore te installeren? Of ben je gewoon volledig de sigaar…