iOS 6 uitgelicht: Kernel Address Space Layout Randomization en gevolgen voor jailbreaks

Niet alle functionaliteit in iOS 6 krijgt evenveel aandacht. Een onderbelichte toevoeging aan iOS 6 is Kernel Address Space Layout Randomization (KASLR), die de beveiliging van het platform naar een nieuwe hoogte tilt. ASLR werd op iOS voor het eerst in versie 4.3 geintroduceerd, maar vindt nu dus ook zijn weg naar de kernel. De toevoeging van Kernel ASLR zal ervoor zorgen dat het platform nog beter beschermd zal zijn tegen mobiele malware, maar zorgt er ook voor dat jailbreaken op iOS 6 nog moeilijker wordt.

Niet alle functionaliteit in iOS 6 krijgt evenveel aandacht. Een onderbelichte toevoeging aan iOS 6 is Kernel Address Space Layout Randomization (KASLR), die de beveiliging van het platform naar een nieuwe hoogte tilt. ASLR werd op iOS voor het eerst in versie 4.3 geintroduceerd, maar vindt nu dus ook zijn weg naar de kernel. De toevoeging van Kernel ASLR zal ervoor zorgen dat het platform nog beter beschermd zal zijn tegen mobiele malware, maar zorgt er ook voor dat jailbreaken op iOS 6 nog moeilijker wordt.

Kernel Address Space Layout Randomization op iOS

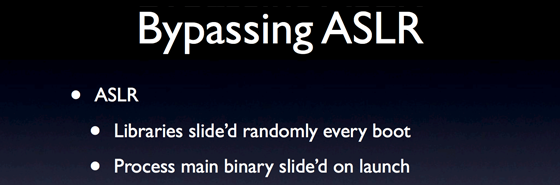

Toestellen die gebruik maken van iOS mogen in principe alleen code uitvoeren die gesigneerd is door Apple. Een veelgebruikte methode om deze beperking te omzeilen is het gebruik van Return Oriented Programming (ROP), waarbij stukjes code hergebruikt worden op een niet voorziene wijze. Voor ROP is het nodig dat een aanvaller of jailbreaker weet waar de code die ze willen hergebruiken te vinden is in het geheugen. ASLR zorgt ervoor dat de locatie van objecten in het geheugen niet meer op een vaste plaats terug te vinden zijn en bemoeilijkt daardoor het gebruik van ROP. Over het algemeen betekent dit dat een aanvaller of jailbreaker twee userland kwetsbaarheden nodig heeft, namelijk één voor het injecteren van code en één om een geheugenadres te achterhalen waarmee ROP kan worden toegepast.

Kernel Address Space Layout Randomization en jailbreaks

We still have an unburned kernel vuln, so I guess we will see whether we can get it working even with KASLR.

— David Wang (@planetbeing) June 11, 2012

Het team dat onder andere verantwoordelijk was voor meest recente Absinthe jailbreak van iOS 5.1.1 lijkt (nog) niet uit het veld geslagen door de invoering van KASLR op iOS. Naast de invoering van KASLR blijkt overigens ook de administratieve controle tool racoonctl, die een belangrijke rol speelde in de jailbreaks van iOS 5.0.1 en 5.1.1, in iOS 6 te zijn verwijderd. De hackers beschikken daarnaast nog over een niet uitgebrachte kwetsbaarheid in de kernel van iOS, die normaliter gebruik kan worden om de beveiliging die op kernel-niveau wordt afgedwongen uit te schakelen door middel van kernel-patches. Het is de vraag of de kwetsbaarheid ook nog na de introductie van KASLR voor dit doel gebruikt zal kunnen worden. De hacker pod2g, die grotendeels verantwoordelijk was voor de iOS 5.1.1 jailbreak, is in ieder geval ook één van de eerste iOS 6-gebruikers.

9 reacties

Cees

Dat wordt weer een uitdaging voor de hacker

WvB22

Tja ik hoop maar dat de mannen slimmer zijn dan Apple en dat ze iets over het hoofd zien. Misschien dat iOS 6.0 nog net gevoelig is. Daarna moet ik het nog maar zien. Ik denk dat de volgende jailbreak update van iOS 6 héél lang gaat duren.

Densoft

Dit is allemaal niet zo best nieuws,maar ik geloof wel dat onze helden daar weer iets op weten te vinden. Zou Comex die zijn overstap heeft gedaan naar Apple hier iets mee te maken hebben? Het is natuurlijk wel goed dat Apple zijn OS zo veel mogelijk zal beschermen tegen malware. Hier kan Android nog iets van leren. Deze is zo lek als een mandje. Maar het zou jammer zijn als Apple hun strijd tegen de jailbreaks gaan winnen 🙁

Peter

Snap ook wel dat Apple een Jailbreak wil tegen gaan (eerder ivm omzet die ze mislopen, al is dat wel minimaal denk ik).

Maar nu heb je met een jailbreak de mogelijkheid tot customization en helaas valt dat dan weer helemaal weg 🙁

Blijf ik jammer vinden.

willem

Als de iPhone en iPad niet te jailbreaken waren, had ik ze niet gekocht. Dus lijkt me ook in het belang van Apple dat ze JB niet onmogelijk maakt….

Jasper

(Red.) Verwijderd.

Jo!

volgens mij las ik ergens (anders) dat iOS 6 nu al ge-JB-ed is.

… Binnen 1 dag!

Dat is natuurlijk de pre-release, maar toch.

Densoft

Klopt!,maar dat was alleen een ipod die met een bootrom te jailbreaken valt. zolang ze de iphone 4 -4S alleen met een userland kunnen jailbreaken, zal dit nu heel moeilijk gaan worden.

Richard

Ik denk dat het niet zozeer een strijd van Apple tegen jailbreakers is. Door hun werk wordt er nog steeds omzet voor Apple gegenereerd. De iPhone wordt nog steeds verkocht. Maar dezelfde vulnerabilities waar jailbreakers gebruik van maken, kunnen ook gebruikt worden voor malware. Apple dicht slechts alleen gaten. Jailbreakers zijn hierbij dan collateral damage.