iCloud-fotodieven omzeilden tweestaps-verificatie met politiesoftware

De iCloud-hackers die naaktfoto’s van beroemdheden bemachtigden, hebben een programma speciaal voor de politie gebruikt. Dit ontdekte Wired na een kort onderzoek. Op een anoniem fotoforum waar een paar van de eerste foto’s naar buiten lekten wordt namelijk gesproken over het gebruik van ElcomSoft Phone Password Breaker (EPPB). Dit programma wordt door onder andere Amerikaanse politie gebruikt om een volledige iCloud-backup te downloaden met bemachtigde wachtwoorden. Hiermee konden ze de mogelijke tweestaps-verificatie van een account omzeilen.

De iCloud-hackers die naaktfoto’s van beroemdheden bemachtigden, hebben een programma speciaal voor de politie gebruikt. Dit ontdekte Wired na een kort onderzoek. Op een anoniem fotoforum waar een paar van de eerste foto’s naar buiten lekten wordt namelijk gesproken over het gebruik van ElcomSoft Phone Password Breaker (EPPB). Dit programma wordt door onder andere Amerikaanse politie gebruikt om een volledige iCloud-backup te downloaden met bemachtigde wachtwoorden. Hiermee konden ze de mogelijke tweestaps-verificatie van een account omzeilen.

Lees ook: Tweestapsverificatie instellen voor iCloud, iTunes en Apple ID

Apple veronderstelde gisteren al dat de gebruikersnamen en wachtwoorden van een aantal beroemdheden waren bemachtigd. Normaal gesproken is dit genoeg om de account binnen te dringen op iCloud.com. Met EPPB is het mogelijk om met de gebruikersdata in één keer een volledige backup te downloaden, waaruit je vervolgens bijvoorbeeld foto’s kunt halen.

Tweestaps-verificatie beschermt onvoldoende

Het gebruik van EPPB liet de hackers de mogelijke tweestaps-verificatie van een account omzeilen, ontdekte TechCrunch. De software gebruikt namelijk de backupfunctie van iCloud, die niet door tweestaps-verificatie wordt beveiligd. Daarnaast zouden de Fotostreams van de gehackte accounts ook niet beveiligd zijn met tweestaps-verificatie.

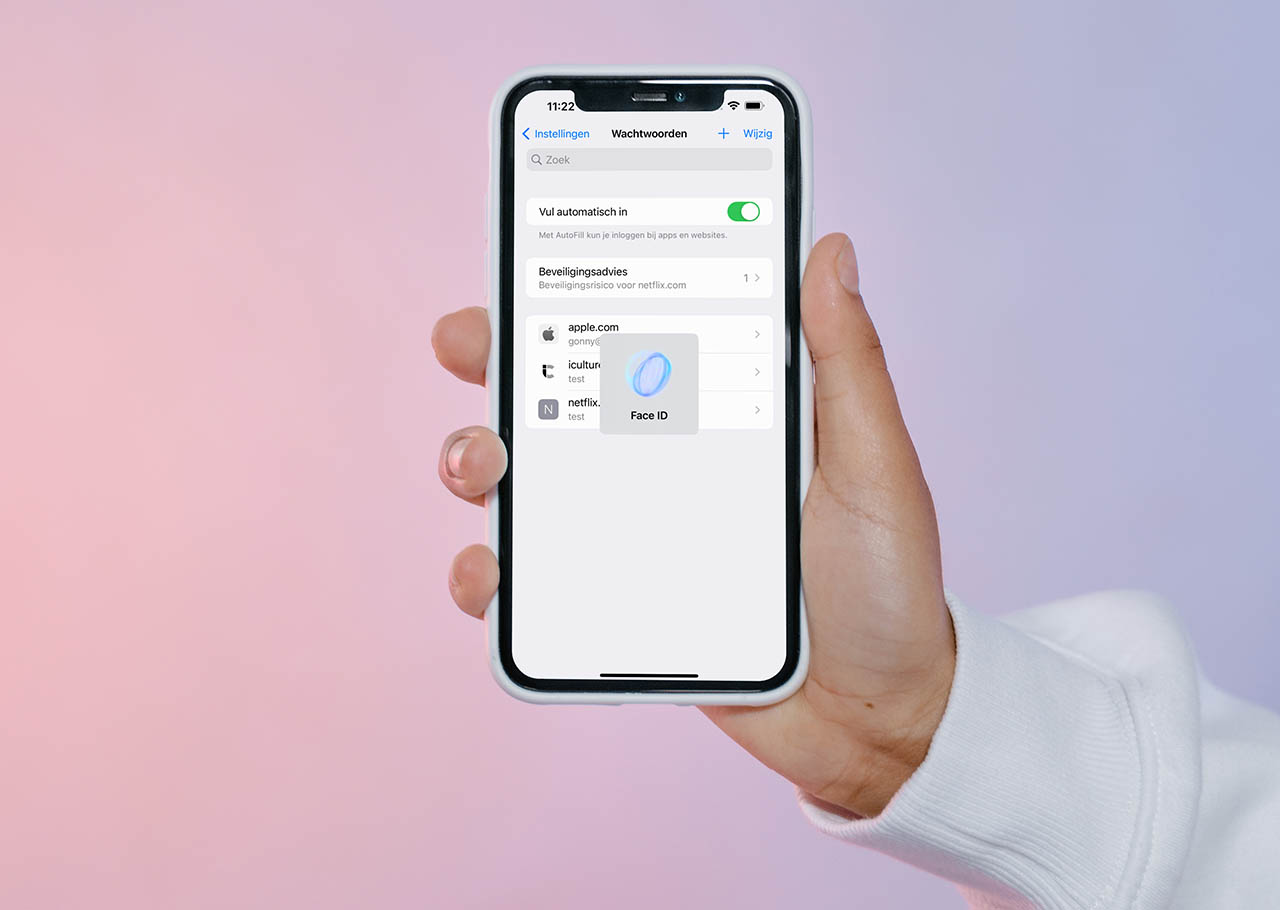

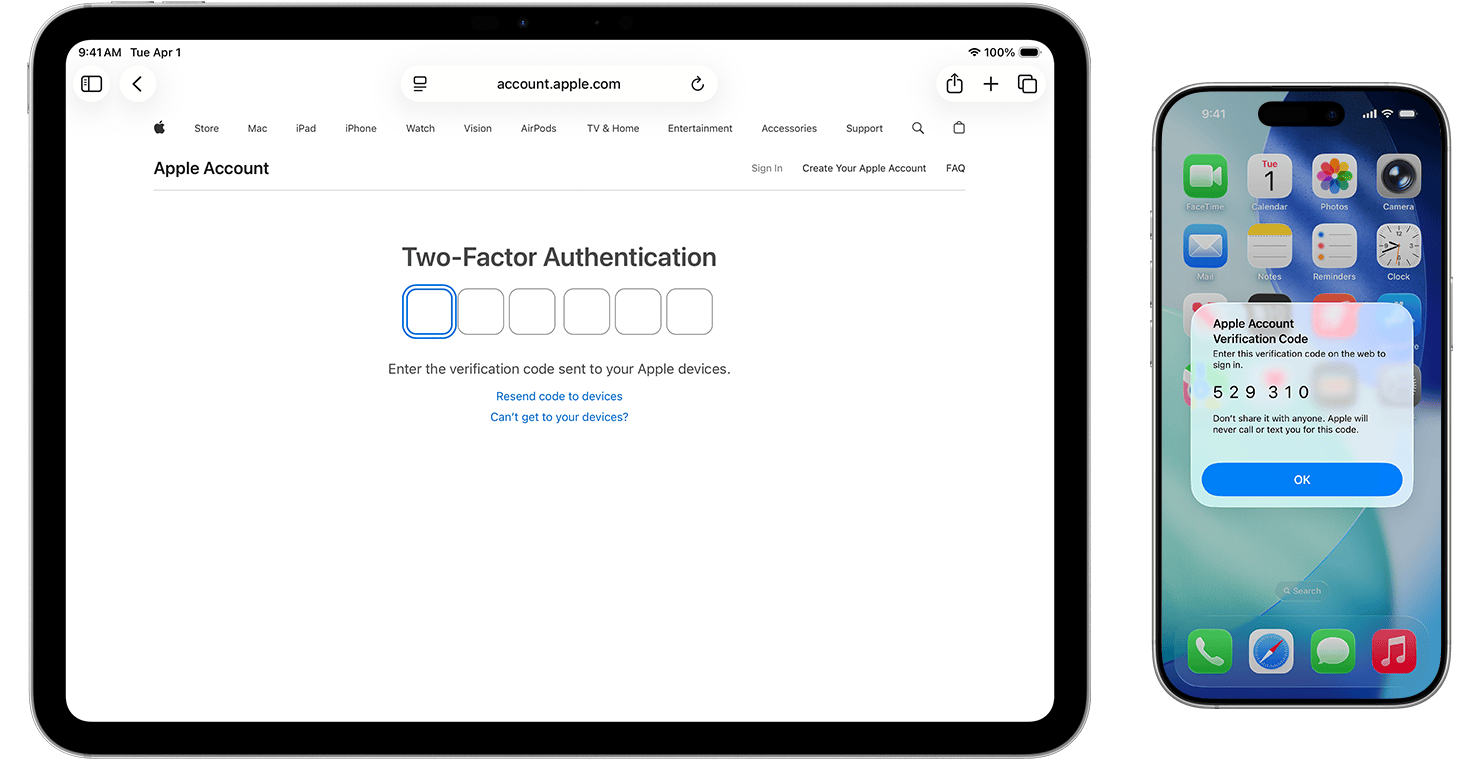

Tweestaps-verificatie laat je een account beveiligen met een speciale app of een sms-bericht. Juist deze beveiligingstool werd gisteren nog door Apple aangeraden om je account extra te beveiligen. Volgens TechCrunch weet Apple al een jaar dat iCloud-backups en Fotostreams niet door tweestaps-verificatie worden beschermd.

Beveiligingsonderzoek Jonathan Zdziarski bevestigt het gebruik van EPPB door de hackers. Volgens hem zijn er sporen van de software terug te vinden in de metadata van de foto’s. Uit deze zelfde metadata blijkt mogelijk ook dat het eerder besproken iBrute-script werd gebruikt om de wachtwoorden te kraken.

EPPB is niet door de politie ontwikkeld, maar wordt wel voornamelijk door ze gebruikt. Ontwikkelaar ElcomSoft noemt het programma dan ook een ideaal hulpmiddel voor wetshandhavers en inlichtingendiensten.

Artikelcorrectie, spelfout of -aanvulling doorgeven?

iCloud

17 reacties

Martin

Belachelijk dat wetshandhavers in mogen breken in iCloud accounts. Valt dat niet gewoon onder onrechtmatig verkregen bewijs? Dus onbruikbaar?

Dennis

Pfff, wat slordig zeg 🙁 Apple laat qua beveiliging toch wel wat steekjes vallen nu… eerst geen brute-force beveiliging op de FindMyIphone-API en nu geen 2-steps-auth op de backup functie van iCloud…. kan ze nog wel eens duur komen te staan!

ice

nou apple is toch niet helemaal veilig !!!!

binnenkort komen ze ook met home en health kit.

Joost

Kunnen we hier uit concluderen dat iCloud dus alsnog niet gehacked is? Ik zie hier nergens een duidelijke bevestiging van staan.

Aaipad

Gebruik van gegevens en de opsporing naar gegevens is aan strenge regels onderhavig. Een politieman mag niet uit eigen beweging zomaar gegevens uit de cloud plukken. Er zal altijd een machtiging van een officier van justitie aan ten grondslag moeten liggen. Voor de gewone burger is er dus niets aan de hand en een crimineel is wel zo slim om geen gegevens in de cloud op te slaan…..

Johan

Die pet past ons allemaal.

Larss

Rate limiting was erg slordig inderdaad maar two factor auth bij terugzetten back-up levert wel heel veel issues op (want hoe restore je een iPhone in dat scenario?)

Aaipad

Een tweede telefoonnummer opgeven in het geval je de iPhone moet restoren?

Jacob Joop

@Aaipad: “Voor de gewone burger is er dus niets aan de hand”

Behalve dat Apple, terwijl zij de tegengestelde indruk wekt, iedereen die EPPB heeft toegang geeft tot klantendata.

Dus op een niet te controleren manier & schaal.

Kortom: Je data ligt op straat.

Veel plezier met health- en homekit !

ultimasnake

@Aaipad: en wat moet je dan? Een nummer van een vriend opgeven? Moet je die ook nog eens kunnen bereiken op dat moment.

Het was allemaal wel te voorkomen met een throttle limiet (beperken van aantal pogingen door eerst te vertragen en mogelijk uiteindelijk volledig af te kappen).

Des al niet te min zullen het ook vrij simpele wachtwoorden dan geweest zijn. Ik vermoed dat de Politie gebruik zal maken van rainbow tables en niet een volledig random generated wachtwoord systeem heeft (wat vele malen langer duurt)

Aaipad

Ik heb geen idee! Het was maar een brainwave…. In het geval je een relatie hebt zou je het nummer van je partner kunnen opgeven.

Het.draakje

@Martin: Ten eerste: niet ieder land heeft dezelfde wetten, dus het hangt er maar van af of het “onrechtmatig bewijs” is.

Ten tweede, de rechter kan bepalen dat zo’n bewijs gewoon toelaatbaar is.

Aaipad

Ik schaar mij onder de categorie “gewone burger”. Ik gedraag mij online normaal. Doe geen rare dingen en bezoek geen bizarre websites. Ook ik heb foto’s in de iCloud staan waarmee ik iedere “meekijker” veel plezier wens. Dat mijn data op straat ligt zal best, maar niemand heeft er iets aan of kan er iets mee. Ik vind het totaal onbelangrijk. Privé documenten staan gewoon veilig op een harde schijf. Ik ben niet paranoïde maar gebruik de mogelijkheden van een clouddienst op een wijze die mij gemak brengt.

macaanzee

Voor Apple werkt dit allemaal heel nadelig uit. Over de hele wereld wordt in elk medium rondgetoeterd “Apple is niet meer veilig”. Dat is in elk geval wat er bij de mensen blijft hangen. Als Apple verstandig is, zetten ze een duidelijke publiciteitscampagne op met informatie over veiligheid van gegevens. Juist met de voorgenomen stappen in de richting van het bedrijfsleven – samen met IBM – is veiligheid van het grootste belang!

Jodoks

Wat Apple of andere cloud providers ook bedenken, de wetshandhavers of inlichtingendiensten willen en gaan altijd bij ieders data komen.

Guido

Niettegenstaandealle reacties, staat er overal in de pers en op internet dat de desbetreffende foto’s getrukeerd waren (bv twee bruine vlekken die ontbraken) en zelfs één persoon had helemaal géén iOS maar Android… Dus alles was larie en apekool… Dit moet dan nadien toch rechtgezet worden? Bijvoorbeeld hier ook . Zodat lezers niet blijven denken dat iCloud echt gekraakt was…

ronald

Inderdaad, lijk verdacht veel op ( een van de ) door Apple altijd ontkende backdoors voor overheidsinstanties.