macOS beschermt je beter tegen adware-varianten

Apple heeft stilletjes een update voor de ingebouwde macOS-antivirustool XProtect uitgebracht. Die beschermt je beter tegen verschillende adware-varianten.

Betere adware-bescherming in macOS

Apple heeft updates uitgebracht voor het Malware Removal Tool (MRT 1.21) en XProtect (1.0 2094). Het meest interessant is de update voor XProtect, de ingebouwde antivirustool voor de Mac. Deze beschermt je tegen vijf recent ontdekte malware-problemen:

- OSX.Bundlore.B

- OSX.AceInstaller.B

- OSX.AdLoad.A

- OSX.AdLoad.B

- OSX.Mughthesec.A

Mocht je systeem zijn geïnfecteerd met deze adware, dan wordt het verwijderd. Voor andere gebruikers geldt dat je voortaan bent beschermd. Het gaat om adware-varianten die startpagina’s en zoekmachines aanpassen, advertenties injecteren en aanvullende software proberen te installeren.

Mughthesec

Mughthesec wist de afgelopen maand binnen te dringen op diverse systemen, door zich voor te doen als Adobe Flash Player-update. Volgens een analyse van Objective-See is het risico niet erg groot, maar kun je bij besmetting toch maar het beste macOS opnieuw installeren. Apple pakte al eerder de infectie van Bundlore aan, maar heeft nu voor de nieuwe B-variant detectie en verwijdering toegevoegd. Ook werd eerder al bescherming tegen de Fruitfly-backdoor toegevoegd.

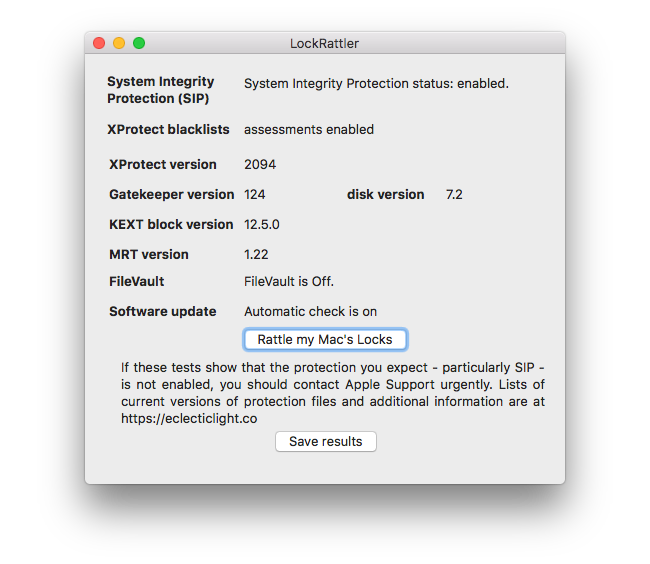

Zo kun je de update controleren

De updates voor je standaard ingebouwde antivirustools worden automatisch geïnstalleerd in macOS. Je kunt de versienummers controleren met een tool zoals LockRattler. Deze tool controleert of de basisbeveiligingstools van macOS actief zijn en toont ook de versienummers. Het is vooral handig voor mensen die willen controleren of System Integrity Protection (SIP) actief is op hun Mac.

Als alternatief kun je ook in de Terminal controleren welke versie van XProtect actief is. Hiervoor gebruik je het volgende commando:

defaults read /System/Library/CoreServices/XProtect.bundle/Contents/Resources/XProtect.meta.plist Version

Zo kun je een update forceren

Bij onze test bleek dat twee Macs op de iCulture-redactie nog niet waren bijgewerkt, dus het kan zijn dat de update op jouw Mac ook nog niet is gearriveerd. Gelukkig kun je de update forceren.

Heb jij nog een oude XProtect-versie 2093 of eerder, dan kun je kritische updates forceren met:

sudo softwareupdate --background-critical

Hierbij moet je je admin-wachtwoord invoeren. Wacht daarna een halfuurtje (!) en controleer vervolgens of versie 2094 op jouw systeem staat. De update kost uiteraard wat tijd, dus het heeft geen zin om twee seconden na het ingeven van het commando al te controleren.

Voor mensen met Terminal-angst is er ook een minder technische methode:

- Open de Voorkeuren van de Mac App Store.

- Zet alle vinkjes uit bij Zoek automatisch naar updates.

- Verlaat het Voorkeuren-paneel en open het daarna weer.

- Zet de vinkjes bij Zoek automatisch naar updates weer aan.

- Wacht een halfuurtje.

Als gewone, niet-nieuwsgierige gebruiker hoef je echter niets te doen: Apple regelt het voor je op de achtergrond.

5 reacties

Hans

Alles geprobeerd via Terminal maar mijn versie blijst na uren wachten nog steeds op 2092 staan. Wat doe ik dan fout?

Rob

Ik heb om mijn late 2009 iMac met laatste osx versie de check gedaan, zowat alles is verouderd. Xprotect 2091, gatekeeper 111, MRT 1.18 maar de geforceerde update heeft geen effect gehad, na een nacht wachten is alles onveranderd.

Opvragen status via terminal geeft overigens Xprotect 2092 terwijl LockRattler 2091 geeft.

Iemand nog een idee?

Rob

Hmmm, dit artikel heeft het over een wachttijd van 48 uur.

Nord-Jan Vermeer

Als gewone, wel-nieuwsgierige gebruiker kun je ook Critical Updates gebruiken. Het geeft alleen informatie, forceert geen updates.

Hoewel ik wel enigszins huiverig ben voor anti-xware apps die na installatie je wachtwoord vragen, proberen ik toch eea uit.

Rob

@Nord-Jan Vermeer: Dank voor dit handige tool, als ik deze run zie ik dat bijv. Xprotect versie 2091 is en 28/08/2017 is bijgewerkt. MRT versie 1.18 en ook gisteren bijgewerkt.

De software update heeft dus wel zijn werk gedaan maar geen hogere versie geïnstalleerd?

Mijn recentere Macbook heeft wel alle nieuwste versies, kan het komen omdat mijn iMac al ouder is (2009)? Of moet elke Mac de nieuwste versie aankunnen?