Eerder vandaag kon je bij ons lezen dat Apple over een oplossing beschikt voor de PDF-exploit, waarmee je in theorie op afstand toegang kunt verkrijgen tot elke iPhone, iPod Touch en iPad (let op: dit geldt voor zowel toestellen mét als zónder jailbreak). De officiële patch van Apple zal waarschijnlijk niet lang op zich laten wachten, aangezien de mogelijkheden om de kwetsbaarheid te misbruiken groter zijn dan dat je op het eerste gezicht zou denken. In dit artikel lees je meer over de mogelijke gevolgen van de PDF-exploit en hoe je jezelf per direct kunt beschermen met PDF Exploit Patcher.

Eerder vandaag kon je bij ons lezen dat Apple over een oplossing beschikt voor de PDF-exploit, waarmee je in theorie op afstand toegang kunt verkrijgen tot elke iPhone, iPod Touch en iPad (let op: dit geldt voor zowel toestellen mét als zónder jailbreak). De officiële patch van Apple zal waarschijnlijk niet lang op zich laten wachten, aangezien de mogelijkheden om de kwetsbaarheid te misbruiken groter zijn dan dat je op het eerste gezicht zou denken. In dit artikel lees je meer over de mogelijke gevolgen van de PDF-exploit en hoe je jezelf per direct kunt beschermen met PDF Exploit Patcher.

In een recente blogpost schetst Dragorn een schrikbarend beeld van de mogelijkheden tot misbruik van de kwetsbaarheid als deze gecombineerd wordt met andere reeds bestaande kwetsbaarheden en tools. Voor gebruikers met een jailbreak is er naast de PDF Loading Warner nu ook een PDF Exploit Patcher beschikbaar die een échte oplossing van de kwetsbaarheid biedt.

Combinatie van PDF-exploit met andere kwetsbaarheden en tools

Beveiligingsexpert Dragorn – die bekend is van de intrusion detection tool Kismet – schetst in zijn recente blogpost waar de PDF-exploit voor gebruikt zou kunnen worden, als deze wordt gecombineerd met bestaande kwetsbaarheden in draadloze netwerken. Zoals deze beveiligingsexpert en anderen eerder al aantoonden is het mogelijk om op deze manier code te injecteren in HTTP-verkeer (het verkeer dat plaatsvindt als je over het web surft). De code die geïnjecteerd wordt zou ook de PDF-exploit kunnen zijn op een iPhone, iPod Touch of iPad, zonder dat je daarvoor een kwaardaardige website hoeft te bezoeken of de slide to jailbreak slider te gebruiken.

Het beste scenario bij deze combinatie van kwetsbaarheden omschrijft Dragorn als drive-by jailbreaking, waarbij Cydia ongemerkt op je iDevice zou kunnen worden geïnstalleerd terwijl je over het web surft. Het slechtste scenario houdt in dat kwaadwillenden spyware of adware op je iDevice zouden kunnen installeren, zonder dat je als normale gebruiker voldoende permissies hebt om de malware zelf te kunnen verwijderen. Volgens de beveiligingsexpert is de beschreven aanval bijvoorbeeld uit te voeren met een Nokia N900 (vandaar dat zijn blogpost ook de naam draagt My smartphone beat up your smartphone on the playground).

In een vervolg op de originele blogpost worden nog verdergaande mogelijkheden beschreven, waarbij een kwaadwillende bijvoorbeeld de PDF-exploit zou kunnen gebruiken in combinatie met bepaalde hardware waarmee je een GSM-mast nabootst en er automatisch een SMS met een kwaadaardige link verstuurd wordt. Het zou zelfs mogelijk zijn om in zo’n geval de iPhone te dwingen Wi-Fi te gebruiken (voice only mode) en vervolgens een aanval uit te voeren, zodat zelfs gebruikers die een dergelijke link in een SMS niet openen alsnog het haasje zijn bij de eerstvolgende website die ze bezoeken. Wanneer er eenmaal toegang zou zijn verkregen tot een iPhone, zou deze kunnen worden geïnstrueerd om een SMS met een kwaadaardige link naar alle contacten te versturen.

In een vervolg op de originele blogpost worden nog verdergaande mogelijkheden beschreven, waarbij een kwaadwillende bijvoorbeeld de PDF-exploit zou kunnen gebruiken in combinatie met bepaalde hardware waarmee je een GSM-mast nabootst en er automatisch een SMS met een kwaadaardige link verstuurd wordt. Het zou zelfs mogelijk zijn om in zo’n geval de iPhone te dwingen Wi-Fi te gebruiken (voice only mode) en vervolgens een aanval uit te voeren, zodat zelfs gebruikers die een dergelijke link in een SMS niet openen alsnog het haasje zijn bij de eerstvolgende website die ze bezoeken. Wanneer er eenmaal toegang zou zijn verkregen tot een iPhone, zou deze kunnen worden geïnstrueerd om een SMS met een kwaadaardige link naar alle contacten te versturen.

Het is goed om je te realiseren dat alle hierboven genoemde scenario’s voorlopig alleen in theorie en nog niet in de praktijk mogelijk zijn. Om een dergelijke aanval uit te voeren zullen eerst alle drie de door @comex gebruikte exploits (waarvan de PDF-exploit de eerste schakel vormt) voor Jailbreakme.com moeten worden reverse engineered, moet er specifieke code worden geschreven voor kwaadaardige doeleinden en moet men over de kennis en apparatuur beschikken om de exploits te gebruiken. In eerste instantie (totdat er voldoende geïnfecteerde toestellen zouden zijn voor een kettingreactie) zou een aanvaller bovendien fysiek in de buurt moeten zijn om van je Wi-Fi- of GSM-verbinding misbruik te kunnen maken. Toch is dit illustratief voor de gevaren die er bestaan bij besturingssystemen die wijdverspreid zijn, met name als gebruikers niet voldoende rechten hebben om een eventuele infectie ongedaan te maken (zoals met een virusscanner op een computer).

Bescherm je iDevice met PDF Exploit Patcher

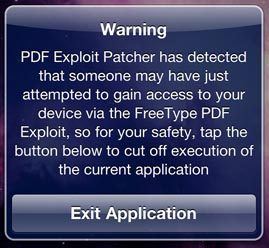

Will Strafach van het Chronic Dev Team heeft inmiddels een eerste versie van zijn PDF Exploit Patcher uitgebracht die de kwetsbaarheid op kan lossen voor gebruikers met een jailbreak. Deze patch is bedoeld om zijn eerdere tool PDF Loading Warner te vervangen, die alleen een melding gaf telkens wanneer er een PDF-bestand geopend werd. De nieuwe PDF Exploit Patcher geeft nu uitsluitend een waarschuwing als een PDF-bestand kwaadaardige code bevat. De eerste beta-versie van de patch is het resultaat van 33 uur aaneengesloten programmeren en kan daarom nog enigszins buggy zijn waar het gaat om het openen van goedaardige PDF-bestanden. Zolang er nog geen actief misbruik wordt gemaakt van de kwetsbaarheid kun je dus ook nog even wachten op de volgende versie van PDF Exploit Patcher, die waarschijnlijk eenvoudig te installeren zal zijn via de standaard aanwezige BigBoss repository in Cydia.

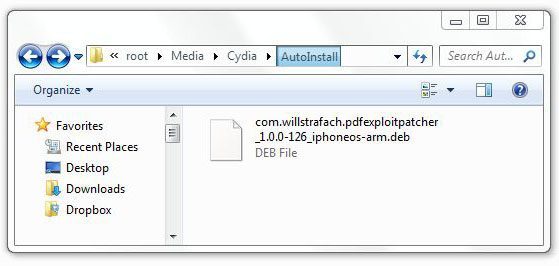

Als je op dit moment al PDF Exploit Patcher wilt installeren kun je het bijbehorende .deb-bestand direct downloaden. Verwijder eerst de PDF Loading Warner als je deze al eerder geïnstalleerd had. Vervolgens dien je op je iPhone, iPod Touch of iPad via Cydia afc2add te installeren, waarmee je via USB toegang tot het bestandssysteem van je iDevice kunt krijgen. Met behulp van iPhone Folders (Windows) of DiskAid (ook voor Mac OS X) kun je vervolgens het bestandssysteem van je iPhone, iPod Touch of iPad benaderen. Ga dan naar de directory /var/root/Media/Cydia/AutoInstall of maak deze directory aan als deze nog niet bestaat. Plaats daarin het .deb-bestand en start tot slot je iDevice opnieuw op door gedurende acht seconden tegelijk de Home– en de Power-knop ingedrukt te houden. Je kunt de PDF Exploit Patcher testen door de website JailbreakMe.com te bezoeken en de slide to jailbreak slider te gebruiken.

Artikelcorrectie, spelfout of -aanvulling doorgeven?

Pdf is een populair formaat voor bestanden en documenten, omdat de opmaak altijd hetzelfde is. Pdf's zijn niet bewerkbare documenten, bijvoorbeeld handig voor handleidingen, digitale boeken en meer. Je kunt vanaf de iPhone, iPad en Mac wel eenvoudig aantekeningen maken op pdf's. Op de Mac is de app Voorvertoning de tool waarmee je pdf's opent en annoteert. Ontdek wat je allemaal met pdf kunt doen op je iPhone, iPad en Mac!

78 reacties

Bob

Zo best serieus allemaal! Ben blij dat ik een jailbroken device heb en mezelf dus kan beschermen!

Shaquille

Je kan die PDF Loading Warning ook downloaden van de BigBoss Repo heb ik ook gedaan 🙂

Jankalab

Of je opent toch gewoon geen pdf’s of pdf’s van onbekende afzenders?

Paul Durden

@Jankalab: zo simpel is het dus niet. Als er kwaadaardige code in je HTTP-verkeer geïnjecteerd wordt zou er dus zelfs misbruik kunnen worden gemaakt van de PDF-exploit als je gewoon naar de frontpage van Apple.com surft.

Klinkhamer

Hhmm, maar even wachten op makkelijk te

Installeren patch! Maar wel doen voor de zekerheid

Jankalab

@Paul Durden:

Ok, zag ik toch wat over het hoofd. Bedankt voor de reactie. Misschien toch maar raadzaam die patch te installeren dus 😉

Jeroen

Zou er ook een patch voor de 3.1.3 komen ? Ik heb een 2G.

Fplin

werkt wel op deze manier, alleen zijn de wijzers van de wereld klok verdwenen.

Paul Durden

@Jeroen: dat is een interessante vraag. Zover ik van mensen die het kunnen weten heb begrepen is letterlijk élke iPhone, iPod Touch en iPad vanaf iPhone OS 1.0 tot en met iOS 4.1 beta 3 kwetsbaar voor de PDF-exploit (hoewel ze de exploit niet uit hebben gewerkt voor elk toestel op elke firmwareversie op Jailbreakme.com).

Het zou eigenlijk niet zo moeten kunnen zijn dat Apple een dergelijke kwetsbaarheid waar ook oudere toestellen vatbaar voor zijn alleen zou verhelpen op toestellen die iOS 4 of later kunnen draaien, maar ik houd daar wel rekening mee. Only time will tell.

Jim Kroon

De patcher zou moeten werken 🙂

Joey

Bij mij zijn de wijzers ook weg, na een paar waarschuwingen van PDF loading warner…

Ik dacht dat dit alleen een probleem voor 4.0 en 4.0.1 was, maar ik kan het ook verkeerd hebben..

Edit: toch niet…

Komkommer

Paul, ik vind jou een held!

thespirit

Wat doet een plaatje van een gsm/3g jammer van dealXTreme in het artikel? ( heb zelf de versie zonder uitwendige antenne’s)

Of zie ik het verkeerd?

q

Wat een ommekeer. Het is dus nu veiliger om een toestel met jailbrack te hebben want dan kun je je tenminste beschermen. Zonder jailbrack lukt dat niet.

Wes

Hoe kun je juist testen of hij het .deb bestand correct heeft uitgevoerd? Als ik naar Jailbreakme.com ga komt er nu op:

It looks like the installer crashed last time you trued to jailbreak 🙁 It might work if you try again.

Moet ik nu opnieuw sliden om te zien of het werkt? Of weet ik met deze boodschap al genoeg?

ipoddevil

ik heb net die patch effe gedownload. en het werkt. de Jailbreakme.com site is via mijn ipod niet meer te bezoeken.

mapmap

Allemaal mooi en wel geïnformeerd maar dit is anders ook wel de perfecte manier om iPhones te infecteren. Maak heel veel mensen bang voor infectie en infecteer ze vervolgens met het zogezegde medicijn.

Al dat jailbreaken mag dan wel mooi klinken maar het is ook je vertrouwen leggen in de handen van mensen die je totaal niet kent en waar je mag van hopen dat ze het enkel voor de eer doen.

adwkelly

Nou waar jailbreaken allemaal niet goed voor is. Apple met hun grote mond tegen jailbreak.

ipoddevil

@Wes:

als je het goed gedaan hebt zie je na het sliden een boodschap en een knop Exit Application.

Hwin

@thespirit:

Met die gsm jammer kan je de iphone forceren om gebruik te maken van wifi, waardoor je dan dus vervolgens de internetverbinding kan manipuleren en een pdf met exploit kan laten openen.

P5ycH0

Als je gehackd wordt terwijl je op een ‘publiek’ wifi netwerk zit, heb je het toch echt over jezelf afgeroepen. En helemaal als zo’n netwerk ‘free public wifi’ heet.

Je moet eens een scan doen als je op schiphol bent. Je lacht je rot.

ipoddevil

@adwkelly:

Als die nieuwe jailbreak er niet was dan had Apple dit nooit geweten.

Komkommer

Dat is bij app store apps ook. Veel app store apps sturen prive informatie naar de maker

mapmap

Maar bij die Apps weet ik dat ze via Apple zijn geweest en dat Apple er een killswitch voor heeft.

Komkommer

een watte?

Die apps sturen informatie van jou door naar de maker ondanks dat het via Apple is geweest. Zie recent artikel erover

bzb

ik heb gewoon pdf loading warner uit cydia geinstaleerd, dit werkt toch ook prima i.p.v. dat patch gedoe?

Ikke

Ik krijg het bestand niet geplaatst…. Althans, krijg in DiskAid de dir’s wel aangemaakt en het bestand ook geplaatst echter… als ik dan de iPhone opnieuw opstart en naar de betreffende site ga krijg ik geen waarschuwing. Als ik daarna weer naar DiskAid ga staan de dir’s er nog in maar is het bestand weg.

Iemand die weet wat ik fout doe?

adwkelly

Dat is zeker waar.

Paul Durden

@Hwin: je slaat de spreekwoordelijke spijker op zijn kop!

@P5ycH0: het gaat niet alleen om publieke Wi-Fi netwerken, hoewel je daarop natuurlijk überhaubt extra risico loopt.

@bzb: PDF Loading Warner is een workaround die een melding geeft bij elk PDF-bestand. PDF Exploit Patcher is een oplossing die alleen een melding geeft bij kwaadaardige PDF-bestanden.

@Ikke: heb je wel slide to jailbreak gebruikt?

ipoddevil

op deze manier heb ik mijn ipod touch 3G ios 4.0 juist gejailbreaked.

Anemmen

Ik vraag me af of de hackers de gevolgen van het bekend maken van deze exploit hebben voorzien.. Als het zo ver komt dat het gebruikt gaat worden voor kwaadaardige doeleinden zijn ook mensen die er niet voor kiezen om te jailbreaken daar de dupe van.

hurkie

Ik zoek me suf in Cydia/BigBoss, maar ik kan die de PDF Exploit Patcher niet vinden… Iemand een idee waar ik moet zoeken?

hurkie

Sorry, niet goed gelezen… Zie dat het alleen nog maar als deb-bestand te vinden is. Dan wacht ik nog even!

Komkommer

@Anemmen:

Het is niet dat Comex deze zwakte heeft gemaakt he. Dat is Apple geweest. Comex maakt daar alleen gebruik van en heeft dat niet gecreëerd.

Als comex er geen gebruik van het gemaakt was het nog onbekend geweest en hadden andere hackers er veel vervelendere dingen mee kunnen doen.

Aries068

Doet me denken aan The Net met Sandra Bullock. Makers van antivirussoftware die op die manier code injecteren om te frauderen.

rikkie123

dit betekend dus wel dat 4.1 niet meer te jailbreaken is op deze manier?

Ikke

Helemaal vergeten :s Thx, het werkt nu!

Joey

Zeker nice deze tool, hy geeft een melding, en hy is weg, maar dit brletekent dus dat ze er niet in kunnen ?

Komkommer

Dat is waarschijnlijk inderdaad zo, maar er schijnen nog genoeg mogelijkheden te zijn. Al zijn die dan weer via USB

chappie

Met andere woorden; houd je wifi optie uit als je niet thuis of kantoor bent, i.i.g. daar waar je niet beschikt over een vertrouwde netwerk.

WvB22

Wat ik mij nu afvraag: bij zo’n gapend gat, kan Apple dan op afstand je iPhone gedwongen patchen? Dus zonder tussenkomst van gebruiker.

Job

Ik heb de stappen gevolgd maar als ik nu naar die site ga en slide to jailbreak doe zegt de site: je iphone is al gejailbreaked, verder gaan kan schadelijke gevolgen hebben. Heeft de patch gewerkt of moet ik nog een stap verder gaan?

jorgen Haas,van der

Jullie moeten wel met Cydia het afc2add file installen op je i device dan werkt het prima hier al op een phone en ipad

Bart

Dit wordt een zeer groot probleem als het misbruikt gaan worden, omdat er ook zeer veel mensen zijn die niet zullen gaan updaten.

Ook zijn er nog steeds heel veel leken die gewoon NIET updaten.

Tom D

Kon het allemaal niet in een makkelijkere taal geschreven worden. Voor beginners zal dit tekst wel heel ingewikkeld zijn.

Luuk

Werkt goed.

Die waarschuwingen van PDF Loading Warner waren niet te doen.

Bij iedere bladzijde van een PDF in Goodreader vroeg hij twee keer om toestemming.

Ga dan maar eens een document van 100 Paginas lezen.

ipoddevil

@mapmap: die figuren bij Apple ken je ook niet dus wat is het verschil? Apple zou ook een virus erop kunnen zetten om zo een antivirus software pakketje te kunnen verkopen. dus dat maakt ook niet echt verschil.

jorgen Haas,van der

Meestal update ik pas als er een JB is

dries6951

Wat ik begrijp uit dit artikel dat de exploit allemaal theoretisch mogelijk is met allemaal mits en maren. Een apple patch is al gemaakt en wordt in de iOS4 verwerkt.

Ik wacht dus maar gewoon op deze iOS update.

Rutger

Adobe staat nou niet bekend om de goede beveiliging. lees rampzalig. niet zo gek dat apple zo terughoudend is om pdf, flash en andere producten toe te laten op de iphone.

toch jammer dat het zo algemeen goed is. er is vast betere en veiligere software.

TutorialPoint

@Komkommer: Probleem nu wel is dat omdat dan iedereen gaat updaten naar een nieuwe firmwareversie die deze exploit fixt, ze weer naar een nieuwe exploit moeten zoeken… Ach het leuke kat-en-muis spelletje.

TutorialPoint

Dat zou heel goed mogelijk zijn. Maar dan moeten ze je wel naar een website lokken. *de apple website, wat standaard de homepage is*

Lambert van Meerten

Hulde voor de PDF Exploit Patcher auteur(‘s) en shame to Apple die 30 miljoen gebruikers achteloos onbeschermd laat.

Ze kunnen nog wat van Microsoft leren, die reageren adequater !

Edward

Als ik de Duitse overheid moet geloven, die zelfs een waarschuwing heeft gegeven voor dit lek, komt deze fout voor bij alle iDevices met iOS 3.1.2 of hoger.

Shenkie

Ik weet niet wat dit allemaal is, maar ik ga naar Jailbreakme.com en ik krijg deze melding dit plaatje:

http://i35.tinypic.com/fzcb4g.png

Als ik dan slide to jailbreak do krijg ik dit:

http://i33.tinypic.com/rkaq8h.png

Als ik dan toch doorga, begint hij gewoon met mijn iPhone te jailbreaken!

Ik heb alle stappen hierboven gevolgd, ik gebruik iPhone Folders en daarmee heb ik het bestand in AutoInstall gezet en toen gereboot. Ga ik nu terug naar AutoInstall, dan staat het bestand er ook niet meer in..

Iemand die weet wat er aan de hand is??

EDIT: Laat maar, alle Safari geschiedenis dingen gewist (cookies, cache etc), toen weer naar jailbreakme.com gegaan en nu geeft hij netjes de melding.

Thnx IPC voor het bestand!

iphonefreak

ik vind dat echt schandalig van apple.schoefkes los,anten problemen,gele vlekjes op het scherm, nu met de pdf dus hackers kunnen zomaar in u iphone,wie weet wa nog gaat komen!!!.ze moeten gewoon een nieuwe iphone 5 op de markt brengen.en wie een iphone 4 heeft moet gewoon een iphone 5 krijgen.ik blijf beter bij de 3gs 32 gig is beter dan de iphone 4 heb facetime niet nodig.

ipoddevil

@Rutger: apple heeft ook geen goeie beveiliging want als ze dat wel zouden hebben zou het Jailbreaken bijna onmogelijk moeten zijn. en het blijkt maar weer dat dit niet het geval is.

mapmap

Een killswitch is een achterdeur die Apple in de iPhone heeft om bijvoorbeeld een App op je telefoon uit te schakelen als daar iets mis mee zou zijn.

Prive informatie doorgeven is geen veiligheidslek. Je geeft daar dan ook toestemming voor aan die apps. Deze exploit gaat over een pak meer dan prive informatie doorgeven.

mapmap

Ja want iedereen heeft gele vlekken, losse schroeven en problemen met de antenne?!

Waarom zouden ze nu snel een iPhone 5 moeten bouwen? Denk je nu echt dat moest die iPhone 5 er zijn dat dat veiligheidslek er niet zou zijn? Denk je nu ook echt dat er dat er totaal geen iPhone 5 zouden zijn dan met losse schroeven of gele vlekjes.

Er worden miljoenen stuks verkocht van de iPhone 4. Dit is de enigste telefoon op de markt waar zoveel stuks van verkocht worden. Moest een andere telefoon zoveel stuks verkopen zouden daar ook zulke problemen in opduiken. Het is onmogelijk om 2 miljoen perfecte apparaten op te maken. Daar moeten zowiezo duizenden telefoons tussen zitten waar iets mis mee is.

Mijn iPhone 4 is zoals miljoenen andere een perfect model, heeft totaal geen zin van een nieuw model uit te brengen. Zouden de klanten ook gewoon niet slikken.

Kijk op dit forum maar eens hoeveel mensen er zitten te wachten op dit model. Apple zou wel gek zijn om die mensen niet eerst een iPhone 4 te verkopen want die mensen gaan de 5 ook zowiezo kopen.

iphonefreak

@mapmap: ieder zijn mening!! Respect

bert

Wat is nu in hemelsnaam een iDevice? Het moet echt niet gekker worden dat we het hier met z’n alle over ‘iDevices’ gaan hebben…..

Zullen we proberen gewoon normaal te blijven praten?

Jean-Paul Horn

@bert – Een iDevice is de verzamelnaam voor iPod (touch), iPhone en iPad. Het is een inmiddels redelijk gangbare term.

Lambert van Meerten

Wat die patch betreft zou ik tegen iedereen zeggen: Laat Maar !!

Ik jailbrake wel – dat is sneller, met Cydia meer functies dan de zoveelste iOS4 versie met zijn brakke folders, onhandige multi-tasking en vele bugs.

Ik ben er HELEMAAL klaar mee.

En ik ga OOK GEEN wifi in mijn auto aanleggen voor FaceTime.

Sander S.

Nou, ik heb het jailbreaken steeds uitgesteld onder het mom van ’teveel gedoe & levert te weinig op’ .. Maar sta nu toch wel op het punt om een dagje uit te trekken om mijn 3Gs te jailbreaken (en ja, ik weet dat het geen dag kost, maar ik wil me dan ook gelijk goed inlezen zodat ik mee kan praten over .deb bestandjes 😉 )

Toch wel heftig als er voor zo’n groot probleem (in theorie) veel eerder een oplossing beschikbaar is voor jailbreakers… De meeste iPhone-gebruikers, de ‘gewone’ gebruiker die geen iPhone-artikels lezen, bijna nooits apps kopen en/of nooit iets upgraden (en alweer ja, die zijn er heeeel verl tussen die miljoenen iPhone-gebruikers), zijn nu toch de spreekwoordelijke sjaak!

Wel een duidelijk en goed artikel trouwens, bedankt!

SPiET

Moeten we nu al de patch installeren of best wachten tot ie uit “beta” is??

Martijn

Ja! Daar heb ik ook last van, schrok wel even, want dacht dat ik al iets binnen had gekregen.

Marian

Vond het erg spannend allemaal maar het is me gelukt! Nu is m’n geliefde iPhone weer beschermd dus 🙂

Henry

Mooi zo! Ik heb ‘m meteen geinstalleerd en de patch werkt prima!

henk_ace

ja precies het zelfde probleem ! wat doen we niet goed?

Paul-Andre Janssen

En wat als je iPad niet gejailbraked is?

Dan maar hopen dat het goed gaat?

ipoddevil

@SPiET: als je een Jailbroken Ipod, iphone of Ipad hebt is het handig om deze patch nu al binnen te halen. maar als je gewoon de originele firmware hebt dan kan je hem als het goed is nog niet patchen.

Roy

Krab je eens achter de oren en bedenk dat de kans dat dit je zal overkomen waarschijnlijk nul is… Storm in een glas water. Iedere malloot met een windows computer is ” meer lek”. Dat accepteert iedereen.

Rav3n

Me2. Klopt inderdaad.

Hij blokt zo goed, dat ie Safari laat crashen. Of een leeg docu laat zien. Woooeeeeaaaahhh.

Ach ja, ik wist dat het beta/buggie was.

Feytor

yup dacht ik ook. De laatste keer dat ik mijn iPhone gejailbraked had heb ik mijn root pwd niet veranderd. (teveel (ahum) moeite en DAT overkomt me toch niet……)

2 netwerken besmet met spamware…. en dientengevolge platgelegd……..

maar deze sukkel heeft er iig iets van geleerd

SPiET

Wel ik hem hem al gejb’d en enkel de pdf warner eropgezet. maar ik lees dat die patch nog wat buggy is?

als je toch de patch dl, dan is het beter om de warner deinstalleren tocH?

Henry

De patch werkt toch nog niet helemaal prima, facebook start bijvoorbeeld niet meer op, ach ja het is nog beta en het is goed dat er mensen zijn die het bedenken. Voorlopig maar de pdf loading warner gebruiken.

Johnny

De download link naar de PDF Exploit Patcher werkt niet meer. Iemand een nieuwe?