Neemt Apple beveiliging wel serieus genoeg?

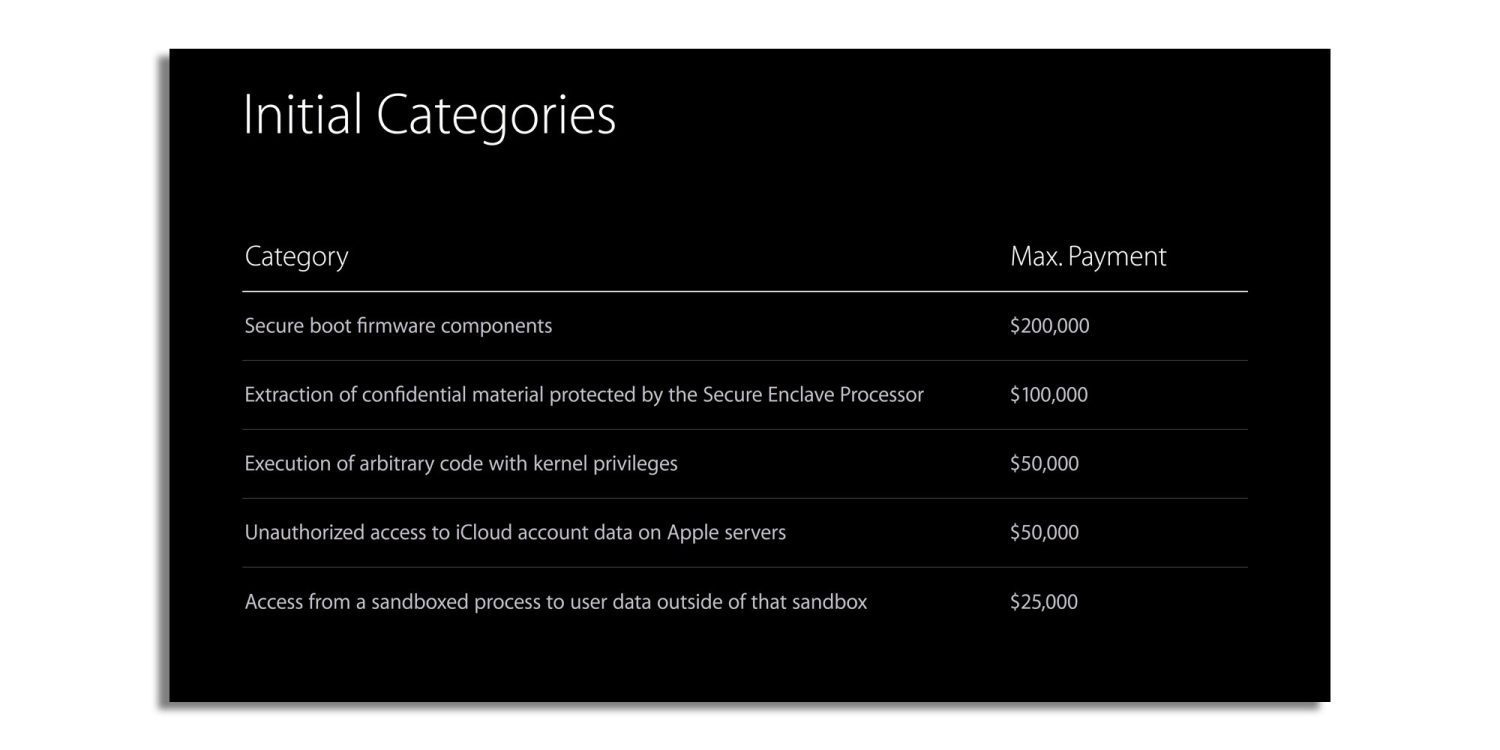

Apple is vorig jaar begonnen met een zogenaamd bug bounty-programma, waarmee beveiligingsonderzoekers geld kunnen verdienen als ze bugs ontdekken. Het vinden van een lek waarmee je iCloud-data kunt onderscheppen levert bijvoorbeeld $50.000 op en als je data aan de Secure Enclave-chip weet te ontfutselen kun je $100.000 krijgen. Maar volgens betrokkenen betaalt Apple niet genoeg en valt er in het grijze circuit veel meer te verdienen. Dat roept de vraag op het rijke Apple wel de juiste prioriteiten legt.

Apple betaalt (te?) weinig voor bugs

Het ‘bijzondere’ van Apple is dat ze veel geld vragen voor hun producten, maar dat ze tegelijk erg zuinig zijn als ze zelf geld uit moeten geven. Apple wilde best iPhones in India gaan produceren, maar alleen als ze een flinke subsidie van de overheid kregen. En over Apple’s strategie om zo weinig mogelijk belasting te betalen is ook al het nodige gezegd en geschreven. Tegelijk klagen toeleveranciers dat Apple ze uitknijpt en als ze niet willen leveren, maakt Apple de onderdelen voortaan zelf. Daardoor zijn bedrijven als Imagination, Dialog, Synaptics en Cirrus Logic enorm afhankelijk geworden. Avnet Inc. besloot niet langer met Apple samen te werken omdat ze door de krappe marges bijna niets meer verdienden.

Iets soortgelijks lijkt nu aan de hand met Apple’s beloningsprogramma voor bugs, dat vorig jaar augustus werd aangekondigd. Beveiligingsonderzoekers en (white hat) hackers konden geld verdienen door bugs te melden. Maar echt lekker loopt het nog niet. Ten eerste is het programma alleen op uitnodiging. En ten tweede bewaren beveiligingsonderzoekers hun beste ontdekkingen voor de grijze markt, waar ze veel meer kunnen verdienen.

In een serie interviews kwam Motherboard erachter dat iOS-bugs te waardevol zijn om aan Apple zelf te melden. Motherboard interviewde tien onderzoekers, maar geen van hen had bugs bij Apple gemeld. In het grijze circuit valt meer te verdienen en bovendien kan het melden van een lek ervoor zorgen dat ze andere onderdelen van het besturingssysteem niet meer kunnen onderzoeken. “Je geeft geen bugs rechtstreeks aan Apple”, aldus Nikias Bassen, die namens Zimperium meedoet aan het programma. Als je een bug aan Apple meldt zal deze gepatcht worden, waardoor je zelf minder kans hebt om in het besturingssysteem door de dringen.

En dat is vreemd, want Apple benadrukt altijd hoe belangrijk beveiliging en privacy van klanten is. Het ontdekken van beveiligingslekken zou de hoogste prioriteit moeten hebben, maar bij Apple houdt de vergoeding op bij $200.000 voor exploits. Bedrijven zoals Zerodium zijn bereid om wel $1,5 miljoen te betalen voor bugs, terwijl andere bedrijven geen moeite hebben om een half miljoen dollar te betalen voor een goede bug. Ze zeggen dat ze binnen de wet opereren en bijvoorbeeld zero-day exploits verkopen aan geheime diensten en andere instanties. Apple is ook niet erg bereid om mee te werken. Goedwillende beveiligingsonderzoekers vroegen Apple om speciale ontwikkelaarstoestellen, waarmee ze dieper kunnen doordingen tot iOS. Apple weigerde.

Overigens betaalt Google ook tot $200.000 voor bugs die in Android worden ontdekt. Daarbij spelen eigenlijk dezelfde problemen: als je bugs meldt, worden ze gepatcht en daarmee snij je jezelf in de vingers als hacker. Maar Google geeft aan privacy een heel andere invulling. Google heeft daarnaast een eigen elite hackersteam (meer info achter betaalmuur), die het internet afstruint op zoek naar lekken.

14 reacties

jero98

Wat betreft de vraag:

Jouw veiligheid is ze kennelijk 200.000/2.000.000.000 = 0,1 dollarcent per extern gemelde bug waard

Xeno

Wat denk je dat er gebeurd als Apple de beloning naar bv 1.5 milj, verhoogt ?

dan gaan die andere er zeker wel boven zitten, Apple kan dit niet winnen.

en een “White Hat” hacker zou toch wel de exploit naar Apple doorspelen…toch, dat maakt hun “White Hat”

David

Apple en Google zullen nooit de hoogste bedragen bieden, want er zal altijd een markt zijn die hoger biedt, tenzij die bedragen zo hoog liggen dat het het voortbestaan van bedrijven in gevaar brengt.

Het doel is ook niet alle lekken op te kopen, het doel is de lat zo hoog te leggen dat lekken duur zijn op de zwarte markt en criminelen niet continue nieuwe lekken kunnen kopen als de oude gepatcht worden. Daarmee maak je het platform minder aantrekkelijk, omdat de ROI laag is. Omdat bij Apple producten de installed base goed up to date is werkt dat waarschijnlijk beter dan bij Android.

Macaanzee

Goed dat er aandacht voor is en slechte zaak als Apple te weinig biedt voor belangrijke safety info. Je laat de mensen zo in de richting van criminelen gaan. Er is geld genoeg en het is van groot belang voor de veiligheid van Apple producten.

Patrik

Ook al zou jij €1000 of €10000 aan beveiliging aan je huis besteden, ik weet zeker dat ze nog bij je binnen komen!!

Ook al biedt Apple honderd miljoen, nog zal het niet genoeg zijn. Je moet ergens een lijn trekken. En Apple en Google doen dat gewoon!! Niks mis mee.

jero98

@Patrik: Ten eerste is dit onzin (probeer eens de EBI in Vught binnen te komen) en ten tweede geen enkele vergelijkingsgrond.

Safety is zo’n belangrijk onderdeel van de merknaam (die met de beurswaarde vele honderden miljarden beloopt) dat ze veel meer moeten doen. Ze kunnen zich hier geen enkel risico permitteren. Het Bug Bounty project werkt gewoon NIET en is wsch. een lachertje voor hardcore hackers.

Als je richting Justitie, FBI, CIA zo’n grote broek aantrekt inzake beveiliging, zal je ook echt (en dus marktconform) moeten meedoen in die race

Gabor

Een white hat hacker die meer wil verdienen dan 200.000 is voor mij geen white hat meer. Die is al donkergrijs.

Net zoals een korpschef die vindt dat hij meer dan 100.000 hoort te verdienen niets bij de politie te zoeken heeft.

Wes

@jero98: Mis ik iets? Van waar komt die 2.000.000.000?

jero98

@Wes: Je hebt gelijk.

Dat was een gooi het aantal apparaten “in het veld”, maar de uitstaande waarde daarvan is idd. veel meer.

Dat betekent dat we ergens in de milli-doller centen per gebruiker terechtkomen…

ricky

@jero98: ik vindt het wel een beetje overdreven om zo na te denken erover. apple kan niet 1 miljoen per bug gaan uitgeven. dat werkt niet

jero98

@ricky: Het probleem is dat beveiligingsfirma’s wel dat soort bedragen betalen en het duistere circuit zelfs meer.

Dan moet Apple wel iets doen om de exploits daar weg te houden – anders heb je echt een megaprobleem.

Van mij hoeven ze dat niet openbaar te maken (liever niet zelfs)

Kervin

Apple is zo mooi bedrijf met hele goed kwaliteit producten en waarom zouden ze, per bug moeten betalen tegenwoordig kan je alles hacken ook geven ze honderd miljoen uit

Ps: als de hackers willen komen ze toch overal binnen.

Eric

@jero98: niet zo moeilijk, pleeg maar een heel zwaar delict. Dan ben je er zo binnen, toont dus aan, overal zitten zwakke plekken, overal kom je binnen. En ja daar heeft geld echt niet de grootste rol in

Klaas

Goed dat jullie dit aankaarten. De fout ligt dus bij beide kanten. Bugs moeten gepatcht worden.