Onderzoekers ontdekken overheidsspyware voor iOS

Onderzoekers van Kaspersky hebben vandaag voor het eerst inzicht gegeven in de mobiele spyware van het Italiaanse bedrijf HackingTeam. De spyware van dit bedrijf wordt wereldwijd door meer dan 60 nationale overheden gebruikt om toegang te krijgen tot apparatuur van burgers. De mobiele spyware is beschikbaar voor Android, BlackBerry, iOS en Windows Mobile. Hoe de software werd ingezet en wat de mogelijkheden daarvan zijn, bleef tot nu toe in nevelen gehuld.

Onderzoekers van Kaspersky hebben vandaag voor het eerst inzicht gegeven in de mobiele spyware van het Italiaanse bedrijf HackingTeam. De spyware van dit bedrijf wordt wereldwijd door meer dan 60 nationale overheden gebruikt om toegang te krijgen tot apparatuur van burgers. De mobiele spyware is beschikbaar voor Android, BlackBerry, iOS en Windows Mobile. Hoe de software werd ingezet en wat de mogelijkheden daarvan zijn, bleef tot nu toe in nevelen gehuld.

Infectie met HackingTeam spyware

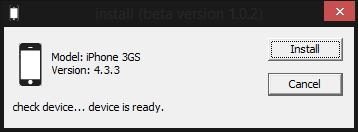

De mobiele spyware van HackingTeam kan op afstand worden geïnstalleerd nadat een Windows of Mac OS X computer van de gebruiker is geïnfecteerd. Wanneer vervolgens bijvoorbeeld een iPhone met deze computer wordt verbonden, dan kan op de achtergrond geautomatiseerd een jailbreak worden uitgevoerd op kwetsbare firmwareversies om het toestel vervolgens te infecteren. De software zou volgens de onderzoekers ondersteuning bieden vanaf de originele iPhone tot en met de iPhone 5, maar ook voor de iPad tot en met de 4e generatie. Mogelijk worden sinds de start van het onderzoek ook recentere toestellen ondersteund, doordat in het recente verleden jailbreaks voor alle toestellen op iOS versies tot en met 7.1.1 zijn verschenen.

De mobiele spyware van HackingTeam kan op afstand worden geïnstalleerd nadat een Windows of Mac OS X computer van de gebruiker is geïnfecteerd. Wanneer vervolgens bijvoorbeeld een iPhone met deze computer wordt verbonden, dan kan op de achtergrond geautomatiseerd een jailbreak worden uitgevoerd op kwetsbare firmwareversies om het toestel vervolgens te infecteren. De software zou volgens de onderzoekers ondersteuning bieden vanaf de originele iPhone tot en met de iPhone 5, maar ook voor de iPad tot en met de 4e generatie. Mogelijk worden sinds de start van het onderzoek ook recentere toestellen ondersteund, doordat in het recente verleden jailbreaks voor alle toestellen op iOS versies tot en met 7.1.1 zijn verschenen.

Mogelijkheden van HackingTeam spyware

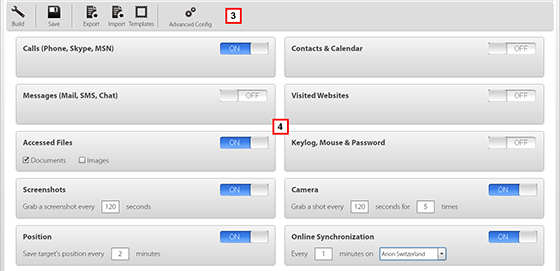

Wanneer een iPhone of iPad eenmaal is geïnfecteerd biedt de spyware een breed scala aan mogelijkheden. Zo kunnen heimelijk geluidsopnames worden gemaakt via de microfoon of kunnen foto’s worden gemaakt met de camera’s. Daarnaast kan allerlei data van het toestel worden vergaard, zoals het adresboek en de belgeschiedenis, de inhoud van de agenda, notities, e-mail, sms’jes, maar ook gesprekken uit WhatsApp, Skype en Viber. Verder is het mogelijk om de zoekgeschiedenis van de gebruiker te achterhalen, maar ook informatie over het mobiele netwerk, Wi-Fi of de GPS-positie. Bovendien is het mogelijk alle toetsaanslagen in alle applicaties geautomatiseerd op te slaan.

Doelwitten van HackingTeam spyware

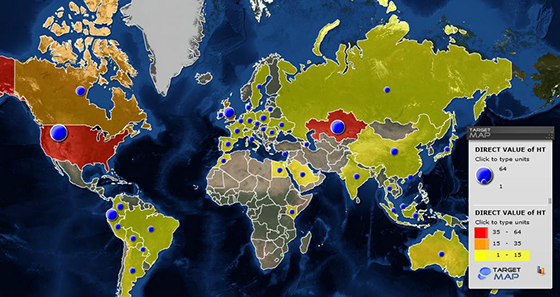

Over het algemeen zal de spyware van HackingTeam gericht worden ingezet tegen personen die als gevaarlijk door de nationale overheid worden aangemerkt, waardoor het risico voor de gemiddelde gebruiker in een democratie vermoedelijk beperkt is. Uit analyses van onder andere Citizen Lab blijkt echter dat ook journalisten en politieke activisten het slachtoffer worden van de spyware van HackingTeam. Gevallen die bekend zijn geworden hebben bijvoorbeeld betrekking op Mamfakinch in Marokko, een mensenrechtenactivist in de Verenigde Arabische Emiraten en een mediakanaal in Ethiopië. In de onderstaande afbeelding wordt weergegeven waar de servers zich bevinden waarmee de HackingTeam spyware kan worden beheerd.

Beschermen tegen HackingTeam spyware

Het is voor gebruikers niet eenvoudig om sluitende maatregelen te treffen om zich tegen dergelijke spyware te beschermen, maar het risico op infectie kan wel worden verkleind. Zo is het aan te raden om voorzichtig te zijn bij het openen van links en zeker ook documenten van onbekenden. Certificaten die niet automatisch door je browser of e-mail client vertrouwd worden, zou je nooit moeten accepteren. Ook hoor je op je computer natuurlijk gebruik te maken van een up-to-date virusscanner, die de genoemde spyware in de toekomst zou kunnen herkennen als Trojan.Win32.IOSinfector of Trojan.OSX.IOSinfector. In de praktijk blijkt de meeste antivirussoftare echter niet effectief tegen onbekende dreigingen.

Daarnaast is het aan te raden gebruik te maken van de meest recente iOS versie op je iPhone of iPad, waarbij het essentieel is om een toestelbrede toegangscode in te stellen. Het gebruik van een toegangscode kan namelijk diverse aanvallen op het toestel voorkomen. Een toegangscode kan gebruikt worden in combinatie met Touch ID, zodat het toestel toch laagdrempelig ontgrendeld kan worden. Het blijft ook daarbij wel van belang dat je het toestel niet in een ontgrendelde staat verbindt aan een geïnfecteerde computer.

Daarnaast is het aan te raden gebruik te maken van de meest recente iOS versie op je iPhone of iPad, waarbij het essentieel is om een toestelbrede toegangscode in te stellen. Het gebruik van een toegangscode kan namelijk diverse aanvallen op het toestel voorkomen. Een toegangscode kan gebruikt worden in combinatie met Touch ID, zodat het toestel toch laagdrempelig ontgrendeld kan worden. Het blijft ook daarbij wel van belang dat je het toestel niet in een ontgrendelde staat verbindt aan een geïnfecteerde computer.

Over de auteur

Paul Pols (@paulpols) schrijft sinds oktober 2009 voor iPhoneclub over onderwerpen die gerelateerd zijn aan beveiliging. Sinds oktober 2011 is Paul tevens werkzaam als IT Security Expert bij Fox-IT en voert in dat kader onder andere penetratietesten uit op iOS apparatuur en applicaties.

Artikelcorrectie, spelfout of -aanvulling doorgeven?

iOS

iOS is het besturingssysteem van de iPhone. iOS regelt alles wat er op je iPhone gebeurt: van de apps tot aan de functies van je iPhone en de verbindingen met Bluetooth, wifi en mobiele netwerken. Voor iOS brengt Apple regelmatig nieuwe gratis updates uit. Dit kunnen zowel hele grote updates met nieuwe functies zijn als kleine updates met bugfixes en verbeterde beveiliging. Lees hier meer over de huidige iOS-versie. Voor de iPad heeft Apple het besturingssysteem iPadOS, met grotendeels dezelfde functies.

11 reacties

vman

Tja, wie dacht dat ie “veilig” was kan naïef genoemd worden. Schijnveiligheid… Niets is zeker, zelfs dat niet…

Daniel

Maar hoe weet je of je computer geïnfecteerd is?

Maurice Hooijmans

@Daniel: Eeehhmmmm. Virus scanner misschien? Of klink ik nou dom?

Maurice Hooijmans

@Daniel: Eeehhmmmm. Virus scanner misschien? Of klink ik nou dom?

OS X is echt niet meer zo veilig als dat het geweest is hoor. Komen steeds meer virussen voor. Vooral ad-ware.

Woozaa

Even onopgemerkt een jailbreak uitvoeren…

Weet niet wat ik mij daarbij voor moet stellen, maar dat proces neemt wel wat tijd in beslag. Echt onopgemerkt gaat het dan niet he.

AppleLion

Oke, ik snap iets niet helemaal…

Op hun Website staat; New Release GALILEO.

Moet ik hieronder verstaan dat je dit programma makkelijk kan downloaden/kopen? Of… is het gewoon een soort stunt?

Ik heb het gehele artikel gelezen.. alleen ik begrijp het nog niet echt helemaal wat ze dus bedoelen… Hopelijk kunnen jullie mij dit uitleggen! 😀

Timosha

Natuurlijk gaat dat niet onopgemerkt met de laatste jailbreaks voor iOS 6/7. Bij die jailbreaks zijn steeds een aantal manuele handelingen noodzakelijk die men niet kan automatiseren.

Paul Pols

@AppleLion: het is inderdaad software die je kunt kopen, maar de bijbehorende prijzen zijn van een orde van grootte dat het vooral voor overheden is weggelegd. Galileo is de meest recente naam die voor het systeem wordt gebruikt.

@Woozaa & @Timosha: in de screenshot van de injector gaat het om iOS 4.3.3, die kwetsbaar was voor keten van exploits die begon in de browser, zoals uitgebuit door JailbreakMe.com. Dat was dus een jailbreak die zonder verdere handelingen relatief snel kan worden uitgevoerd.

Meer recente publieke jailbreaks vereisen de nodige gebruikersinteractie (met name het openen van een icoontje op het toestel), maar daarvoor zou je natuurlijk ook social engineering methodes kunnen gebruiken (bijvoorbeeld een bekend icoon vervangen).

Partijen zoals HackingTeam betalen echter soms honderdduizenden dollars voor 0-days die nooit publiek worden gemaakt. Het is dus zeker mogelijk dat ze over exploits voor kwetsbaarheden beschikken waarmee de horde van de gebruikersinteractie ook zonder social engineering kan worden genomen.

joop

Deze software bestaat al een aantal jaren, dus niets nieuws onder de zon 😉

WvB22

Als brave burger maak ik me hier nou niet heel druk om maar feit blijft wel dat ook boefjes hier gebruik van kunnen maken. Geloof alleen niet dat dit op grote schaal gebeurd. Dan hadden we er al veel meer van gehoord.

whocares

Om iets op mijn iphone te installeren zullen ze toch eerst ‘root’ acces moeten hebben. Als je zelf je iphoontje jailbreakt en het rootpassword veranderd wordt het al een stuk lastiger voor de ‘stropdas’ gestapo.

En in DFU mode is het al helemaal lastig o, iets te activeren op een iPhone omdat het enige wat die mode kent een usb poort is en er dus geen systeem wordt opgestart.

Simpele conclusie is : jailbreak je iPhone en neem controle over de techniek die je aanschafd, want de echte hackers werken bij de overheid en daar gaat geen virusscanner iets van merken.