Secure Enclave: zo werkt Apple’s speciale beveiligingschip in de iPhone, iPad en Mac

Apple-apparaten met Touch ID of Face ID beschikken over een aparte processor die je biometrische gegevens afhandelt. Dit heet de Secure Enclave en is in feite een aparte chip die allerlei beveiligingsfuncties regelt.

Wat is de Secure Enclave?

De Secure Enclave wordt sinds de iPhone 5s (2013) gebruikt in de iPhone, iPad, Mac en Apple Watch voor verbeterde beveiliging van je privédata. De Secure Enclave is te vinden op elk apparaat met Touch ID of Face ID en op elke Apple Watch.

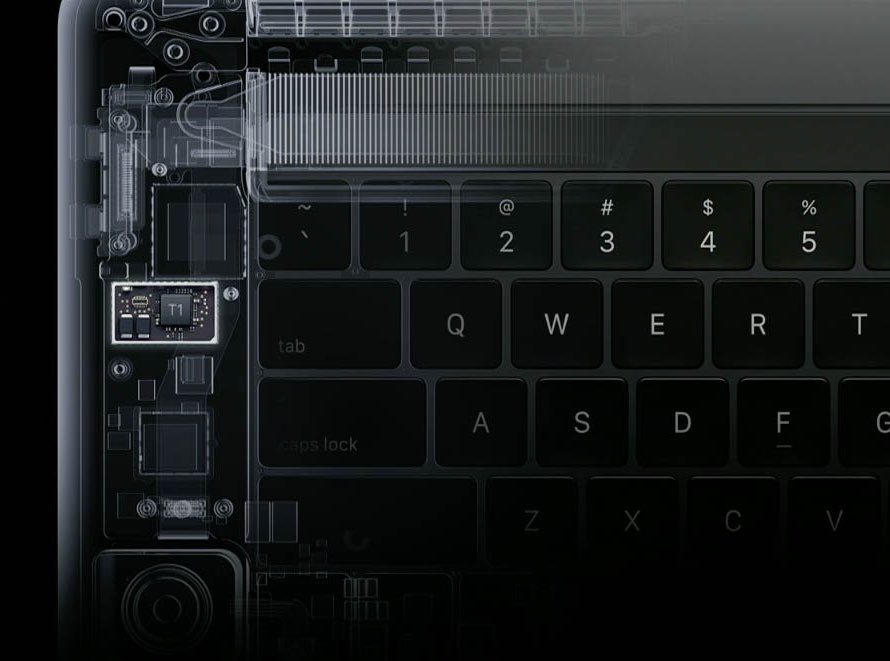

Inmiddels heeft elk modern Apple-apparaat een Secure Enclave voor het beveiligen van je gegevens. Het doel van deze chip is het opslaan en beheren van (encryptie)sleutels en biometrische informatie die te privacygevoelig is om in het geheugen op te slaan. Het is hardwarematig afgescheiden van de normale processor, zodat deze geen toegang heeft tot de informatie.

De Secure Enclave te vinden alle iPhones die voorzien zijn van een A7-chip of nieuwer. Ook devices met een T1-chip, S2-chip en latere eigen chips van Apple die in eigen huis ontwikkeld zijn beschikken vaak over een Secure Eclave. Deze heeft net als de normale processor toegang tot het RAM-geheugen, maar gebruikt daarvoor een eigen gedeelte van het RAM (genaamd TZ0), dat versleuteld is.

De Secure Enclave regelt alle cryptografische bewerkingen die nodig zijn voor authenticatie, dus het ontgrendelen van je iPhone, goedkeuren van transacties en toegang verschaffen tot allerlei apps en informatie. Op toestellen met Touch ID gebruik je je vingerafdruk voor identificatie, waarbij je unieke vingerafdrukdata beveiligd wordt opgeslagen. In een supportartikel legt Apple uit hoe beveiliging met Touch ID werkt. Op toestellen met Face ID wordt gezichtsdata opgeslagen in de Secure Enclave. Het gaat hier echter niet om de exacte data, maar er worden berekeningen op uitgevoerd die resulteren in een bepaalde uitkomst. Als je gezicht wordt gescand, wordt de berekening opnieuw uitgevoerd en wordt gekeken of de uitkomst hetzelfde is. Je kunt vanuit het eindresultaat van de berekening echter niet terug redeneren hoe jouw gezicht eruit ziet; dit werkt alleen in één richting.

De Secure Enclave is zo ontworpen dat je data veilig is, ook als de iOS- of macOS-kernel ooit wordt gehackt.

Hoe werkt de Secure Enclave?

De Secure Enclave heeft een eigen bootproces, los van de rest van je toestel. Het beschikt over een eigen microkernel die niet direct toegankelijk is voor je besturingssysteem (hetzij iOS of macOS). Ook de apps die op je toestel staan hebben geen directe toegang. De chip bevat 4MB opslag voor het bewaren van 256-bit private encryptiesleutels. Deze zijn uniek voor jouw toestel en blijven altijd lokaal op je toestel. Ze worden nooit gesynchroniseerd met iCloud. Ook het besturingssysteem kan er niet bij. In plaats daarvan vraagt het systeem de Secure Enclave om data te ontsleutelen, levert vervolgens de data aan en krijgt het eindresultaat terug.

De biometrische informatie zelf wordt niet in die 4MB opgeslagen, want daarvoor zou te weinig ruimte zijn. In plaats daarvan slaat de Enclave de encryptiesleutels op en het eindresultaat van de berekening die op de biometrische data wordt toegepast. Apps van derden kunnen ook gebruik maken van de Secure Enclave, maar ook deze hebben geen toegang tot de sleutels die erin zijn opgeslagen. Ze doen een verzoek aan de chip om bepaalde data te versleutelen of te ontsleutelen, waarna ze alleen het resultaat terugkrijgen. Daardoor is het erg moeilijk om de informatie te achterhalen. Hackers moeten fysieke toegang tot je toestel hebben en omdat het om een afgesloten systeem gaat is het lastig om toegang tot je data te krijgen zonder geautoriseerd te zijn. Apple heeft een supportartikel voor ontwikkelaars waarin ze uitleggen hoe het opslaan van sleutels werkt.

Belangrijk is dat alle informatie in de Secure Enclave is opgeslagen en daar ook niet uit kan. Het is bovendien niet mogelijk om sleutels van buitenaf te importeren. Het werkt dus uitsluitend op jouw unieke toestel. Dit maakt het vrijwel onmogelijk om de informatie te ontsleutelen op een ander toestel dan waarop de data is aangemaakt.

In de zomer van 2017 was in het nieuws dat hackers de firmware van de Secure Enclave hadden gekraakt, waardoor ze mogelijk inzicht konden krijgen tot de werking van de chip. Tot op heden zijn ze er niet in geslaagd om de encryptiesleutels te achterhalen. Het enige wat ze hebben gedaan is de firmware ontsleutelen. Daarmee heb je wel beter inzicht in de werking, maar heb je nog niet de unieke sleutels van de gebruiker in handen.

Secure Enclave wissen via fabrieksinstellingen

Als je je iPhone terugzet naar fabrieksinstellingen worden de sleutels uit de Secure Enclave gewist. Als je macOS opnieuw installeert gebeurt dit ook, maar Apple raadt toch aan om de Secure Enclave te wissen als je je MacBook wilt verkopen maakt. Dit geldt alleen voor MacBooks met Touch ID en/of Touch Bar, want alleen die beschikken over de speciale beveiligingschip. Meer over het terugzetten van je iPhone en Mac naar fabrieksinstellingen lees je in onderstaande tips.