OS X 10.10 alweer getroffen door exploit

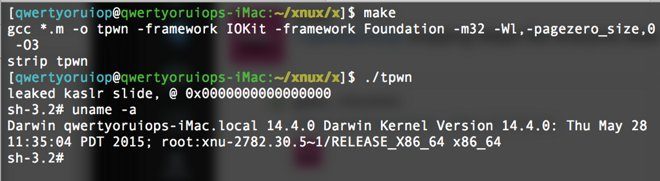

OS X 10.10 is getroffen door een zogenaamde zero-day exploit, waarmee aanvallers roottoegang kunnen krijgen. Ook de pas verschenen versie OS X 10.10.5 blijkt gevoelig. Begin augustus bleek al een zero-day exploit te zijn gevonden in Apple’s OS X 10.10 Yosemite, waardoor aanvallers malware en adware zouden kunnen installeren, zonder over de een admin-wachtwoord te beschikken. Een Italiaanse ontwikkelaar beweert nu een nieuwe zero-day exploit te hebben gevonden, die eveneens roottoegang geeft.

Apple nog niet geïnformeerd

In OS X 10.10.5 loste Apple het eerder gevonden probleem met DYLD_PRINT_TO_FILE op. Maar een week later lopen Mac-gebruikers alweer gevaar. Het probleem bestaat in OS X 10.10 tot en met 10.10.5 en je hebt geen wachtwoord nodig om kwaadaardige acties uit te kunnen voeren, beweert Todesco. Het lijkt te werken met een reeks aanvallen. Volgens Todesco heeft hij het probleem niet bij Apple gemeld, dus het is even afwachten hoe snel Apple gaat reageren met een OS X-update. Helemaal netjes is de aanpak van Todesco overigens niet: de meeste beveiligingsexperts melden eerst een probleem bij het getroffen bedrijf en zoeken pas de publiciteit als er een oplossing is, of als het bedrijf niet reageert. Apple is voorheen wel eens traag geweest met het oplossen van kwetsbaarheden, maar bij de DYLD-exploit ging het relatief snel. Nog geen maand nadat het lek was ontdekt, was het ook alweer opgelost.

https://twitter.com/qwertyoruiop/status/632665422593179649

El Capitan is ‘rootless’

In OS X El Capitan gaan we dergelijke problemen misschien niet meer zien. Er zijn beveiligingsmaatregelen genomen, waaronder een functie met de naam ‘roti’s’. Dit voorkomt dat externe partijen bepaalde delen van het besturingssysteem kunnen aanpassen. Zelfs met roottoegang of beheerdersrechten moet het dan onmogelijk worden om kwaadaardige wijzigingen door te voeren. In iOS is een soortgelijke oplossing bedacht: door middel van sandboxing hebben apps van derden beperkte rechten, waardoor een aanval door een kwaadaardige app moeilijker kan plaatsvinden.

15 reacties

Ronald

Ik kan geen waardering opbrengen voor zulke lieden. Als je een lek vindt meld dat dan eerst bij het bedrijf zelf. Nu is moet er weer zonodig iemand zijn 15 minutes of fame hebben.

Jabbez

Onder ‘gerelateerd’ staat: “…Mac OS X 10.11 is vanaf 2015 beschikbaar voor de Mac…”Dat is nogal breed gesteld:-) Moet waarschijnlijk zijn: “…Mac OS X 10.11 is vanaf het najaar 2015 beschikbaar voor de Mac…”

timosha

Eigenlijk is de juiste naam System Integrity Protection (SIP).

Kivanc

Dat ze eens aan een Apple TV 3 exploit gaan zoeken.

timosha

De juiste volgorde is eerst een “vulnerability” zoeken en vinden. En dan eerst een “exploit” maken om de gevonden “vulnerability” te exploiteren. 😉

Jonathan

Ik lees alleen maar dat er een Italiaan is die beweert dat…..

Is er ook nog zoiets als een bron en info over wat hij nou eigenlijk inhoudelijk beweert?

Ik snap dat je op deze manier als eerste een bericht hebt maar eigenlijk staat er niks in het artikel wat hout snijd….

Anonymous

Courtesy of security.nl

Kivanc

Leuk dat je me even corrigeert! Bedankt voor deze leerrijke informatie.

Nog een fijne avond toegewenst.

Ron

Dus als ik het goed begrijp dan is de tijd dat de Mac vrij van besmettingen zou zijn ook over.

Het kon ook niet uitblijven natuurlijk, maar wel erg jammer.

houtjes

Nee dat hoeft helemaal niet het geval te zijn…het is naïef om te denken dat er systemen zijn die niet getroffen kunnen worden! Ook voor de Mac is er allerlei ranzige software die de boel in de soep helpen of op z’n minst vertragen!

De zwakste schakel van het systeem is de persoon erachter! Ik begrijp soms niet hoe gebruikers het voor elkaar krijgen om een computer RAMVOL te krijgen met malware…terwijl bedachtzame mensen nooit of amper ergens last van hebben.

Tevilnelg

Het probleem is dat gebruikers tegenwoordig van steeds meer kanten belazerd worden. Mac-gebruikers hadden jaren lang het voordeel dat er weinig commercieel interesse was om crapware te verspreiden. Inmiddels wordt deze gewoon met serieuze software gebundeld op allerlei portals, waaronder SourceForge, Softtonic en Download.com. Dat zijn websites die je met een web-search vaak bovenaan tegenkomt. De verleiding is groot om je software daar te laden als je niet 1-2-3 de website van de ontwikkelaar vindt. Ook zie je dat steeds meer ontwikkelaars het zelf doen om daarmee geld te verdienen. De ontwikkelaar van MPlayerX bijvoorbeeld biedt de software alleen nog via een installer aan die probeert om de gebruiker Yahoo! als zoekmachine op te dringen en zelfs MacKeeper installeert (MacKeeper is naar mijn mening malware, dat noem ik geen adware meer).

Apple is daar ook een beetje verantwoordelijk voor door zo moeilijk te doen met de Mac App Store. Er zijn veel ontwikkelaars die de Mac App Store mijden, omdat Apple te streng is of open-source-projecten gewoon geen middelen hebben om de licentie te betalen. Als er net als op Linux-systemen gewoon één grote betrouwbare bron zou zijn voor alle Mac-software, zou het probleem veel minder erg zijn. Dat weten wij immers van de App Store op iOS, alleen trekken veel Mac-ontwikkelaars gewoon niet met Apple mee.

macaanzee

Ik ben het helemaal met Tevilnelg eens. Het zou een goed idee zijn om een keer een uitgebreid artikel te maken over al die dubieuze sites, die naast programma’s voor de Mac ook een hoop malware en adware programma’s verspreiden. Het zou inderdaad slimmer zijn als Apple daar meer grip op zou nemen.

rembert

@Ron: die tijd is er nooit geweest, het aantal besmettingen is nog wel altijd nihiel in vergelijking tot windows. Maar het grootste gevaar voor osx (en alle andere platvormen) bevindt zich nog altijd tussen het toetsenbord en de stoel.

macaanzee

Het hek is niet van de dam hoor. Als je een beetje oppast, krijg je geen virussen. Ik gebruik intussen al 22 jaar Macs en heb nog nooit last van een virus gehad. Op de iMac van mijn werk had ik laatst last van adware, waardoor de browser pop-ups liet zien en de iMac veel trager werd. Die adware heb ik met wat tips van een forum verwijderd.

Danny Princen

Yep, de beste beveiliging is nog altijd het gebruik van gezond verstand.

Zolang er meer Windows gebruikers zijn zal OSX waarschijnlijk wel relatief veilig blijven. Hoe meer gebruikers een OS gebruiken des te aantrekkelijker het is om dat OS te kunnen besmetten.

Zolang Apple relatief hoog zit met zijn prijzen zitten de OSX mensen wel goed 😉