Niet gejailbreakte iPhone/iPod touch ook kwetsbaar voor malware

Gebruikers die denken dat hun privacy geen gevaar loopt zolang ze hun iPhone of iPod touch niet jailbreaken komen bedrogen uit. De Zwitserse iPhone-ontwikkelaar Nicolas Seriot heeft een presentatie gegeven, waarin hij een aantal risico’s op een rijtje heeft gezet waar ook eigenaren van een niet gejailbreakte iPhone of iPod touch mee te maken kunnen krijgen. De broncode van zijn proof of concept SpyPhone heeft hij vrijgegeven en het risico bestaat dan ook dat kwaadwillenden hier op korte termijn hun slag mee zullen proberen te slaan.

Gebruikers die denken dat hun privacy geen gevaar loopt zolang ze hun iPhone of iPod touch niet jailbreaken komen bedrogen uit. De Zwitserse iPhone-ontwikkelaar Nicolas Seriot heeft een presentatie gegeven, waarin hij een aantal risico’s op een rijtje heeft gezet waar ook eigenaren van een niet gejailbreakte iPhone of iPod touch mee te maken kunnen krijgen. De broncode van zijn proof of concept SpyPhone heeft hij vrijgegeven en het risico bestaat dan ook dat kwaadwillenden hier op korte termijn hun slag mee zullen proberen te slaan.

In de presentatie geeft Seriot eerst een overzicht van de historie van privacy-problematiek op de iPhone en iPod touch. Uit het overzicht blijkt dat de risico’s voor wél en niet gejailbreakte iPhones en iPods gelijk op gaan, met uitzondering van de risico’s die ontstaan als gebruikers zelf na het jailbreaken een SSH-service (bedoeld om op afstand op de iPhone in te loggen) installeren zonder het standaard wachtwoord te veranderen. Seriot bestrijdt in de presentatie de uitspraak van Sophos dat de iPhone daarom niet klaar zou zijn voor het gebruik in een bedrijfsomgeving met de woorden:

IMHO, this is not more clever as claiming that Linux is not ready for business since you can open SSH root access with an unsecure password…

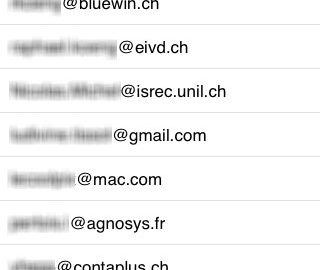

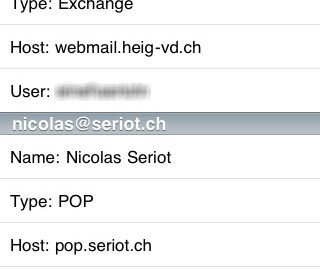

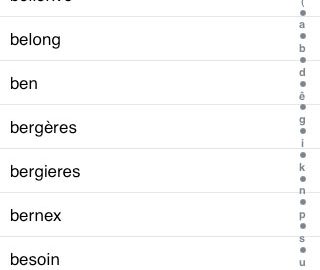

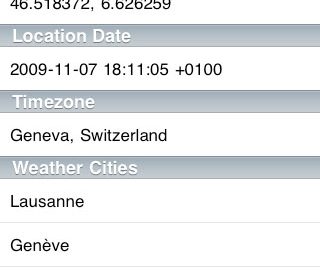

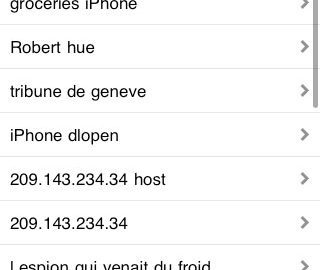

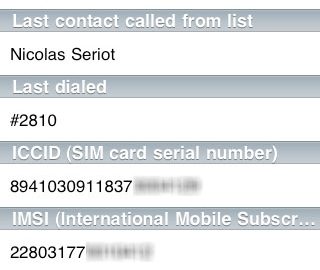

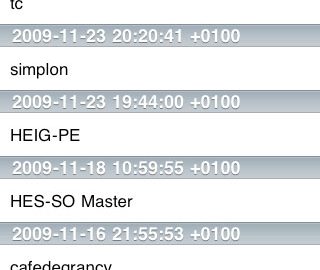

Vervolgens beschrijft Seriot methodes waarmee privacygevoelige informatie verkregen kan worden via de App Store, zonder jailbreak, zonder het gebruik van zogenaamde private APIs (waarop tegenwoordig gefilterd wordt) en zelfs zonder het gebruik van een exploit. De informatie die verkregen zou kunnen worden omvat onder andere het mobiele telefoonnummer, persoonlijke bestanden, de zoekgeschiedenis van Safari en Youtube, je e-mailadres en e-mailinstellingen (met uitzondering van het wachtwoord), gegevens over je iPhone en simkaart, e-mailadressen van je contactpersonen, de keyboard cache (alles wat je ooit in een niet-paswoord-veld in hebt gevoerd), geotags van je foto’s, voorkeuren van de Google Maps applicatie, de locatie die je hebt ingesteld bij Weer en wanneer je met welke Wi-Fi-netwerk verbinding hebt gemaakt.

Vervolgens beschrijft Seriot methodes waarmee privacygevoelige informatie verkregen kan worden via de App Store, zonder jailbreak, zonder het gebruik van zogenaamde private APIs (waarop tegenwoordig gefilterd wordt) en zelfs zonder het gebruik van een exploit. De informatie die verkregen zou kunnen worden omvat onder andere het mobiele telefoonnummer, persoonlijke bestanden, de zoekgeschiedenis van Safari en Youtube, je e-mailadres en e-mailinstellingen (met uitzondering van het wachtwoord), gegevens over je iPhone en simkaart, e-mailadressen van je contactpersonen, de keyboard cache (alles wat je ooit in een niet-paswoord-veld in hebt gevoerd), geotags van je foto’s, voorkeuren van de Google Maps applicatie, de locatie die je hebt ingesteld bij Weer en wanneer je met welke Wi-Fi-netwerk verbinding hebt gemaakt.

In een interview met BusinessWeek heeft de vice-president van Apple Phil Schiller eerder aangegeven dat op dit moment van de 10.000 applicaties die er iedere week worden ingediend, circa 700 spyware bevatten. Hoewel het review-proces een groot deel van de spyware eruit zal filteren, beschrijft Seriot methodes om dit te omzeilen zoals met behulp van een vertraagde activatie van de spyware of payloads die gebruik maken van encryptie. Vervolgens heeft Seriot in de presentatie een aantal aanbevelingen voor Apple, waarmee ze iPhone OS veiliger zouden kunnen maken (waaronder bijvoorbeeld een firewall voor dataverkeer naar buiten toe). Gebruikers raadt Seriot aan om geen applicaties te gebruiken die ze niet vertrouwen, hoewel dat natuurlijk gemakkelijker gezegd is dan gedaan. Ondanks de risico’s wijst Seriot er tot slot nog op dat het iPhone-platform volgens hem veiliger is dan de andere platforms.

Dat er nu al applicaties in de App Store te vinden zijn die ongevraagd (minder vergaande) privacygevoelige informatie versturen bleek al eerder toen het iPhone Dev Team waarschuwde dat Pinch Media ongevraagd locatiegegevens doorstuurde naar de eigen server. De maker van Cydia heeft vervolgens met hulp van BigBoss een applicatie genaamd PrivaCy uitgebracht voor gebruikers met een gejailbreakte iPhone of iPod touch om te voorkomen dat dergelijke privacygevoelige informatie wordt verstuurd.

Dat er nu al applicaties in de App Store te vinden zijn die ongevraagd (minder vergaande) privacygevoelige informatie versturen bleek al eerder toen het iPhone Dev Team waarschuwde dat Pinch Media ongevraagd locatiegegevens doorstuurde naar de eigen server. De maker van Cydia heeft vervolgens met hulp van BigBoss een applicatie genaamd PrivaCy uitgebracht voor gebruikers met een gejailbreakte iPhone of iPod touch om te voorkomen dat dergelijke privacygevoelige informatie wordt verstuurd.

22 reacties

cesaf

dat is niet zo mooi

TheOnePb

Jammer, maar viel wel te verwachten. Toch schrik ik wel van de contactpersonen; die kunnen ze dan gaan spammen enzo 🙁 .

Maar dat Apple maar goed blijft controleren. Wel jammer dat die vent dit weer openbaar maakt zodat mensen ermee aan de slag gaan …

Mattias

De maker van Cydia heeft vervolgens met hulp van BigBoss een applicatie genaamd PrivaCy uitgebracht voor gebruikers met een gejailbreakte iPhone of iPod touch om te voorkomen dat dergelijke privacygevoelige informatie wordt verstuurd.

Dus jailbraickers komen er beter uit

Willem

Haha zometeen zijn de gejailbreakte apparaten nog veiliger als de officiële…

Pieter

Wat een bangmakerij.

Ieder platform heeft mogelijkheden om informatie van de gebruiker te achterhalen, zoals het adresboek.

Juist Apple heeft met de controle op de AppStore de mogelijkheid om dit soort applicaties te weren, of als het toch er doorheen slipt, via de kill-switch de applicatie te verwijderen. Het lijkt mij dat Apple, als ze er achter komen, daarna dan ook gelijk met een rechtzaak deze ontwikkelaar gaan aanpakken…

De gesuggereerde applicatiefirewall zal trouwens niet werken: De App hoeft alleen maar aan Safari te vragen om een verbinding op te zetten en de info is overgebracht… En Safari is natuurlijk toegestaan…

Ben

Hoezo jammer?

Als hij het kan ontdekken, kunnen anderen dat ook.

Nu het in de openbaarheid is gekomen wordt er tenminste aandacht aan besteed.

Tom

Mensen gewoon jailbraiken, dan kan je dit voorkomen.

Danny Bevers

Ik heb laatst men iPhone is bekeken ineens was er een contactpersoon toegevoegd genaamt;

iVip deze had 50 verschillende nummers als mobiele nummer.

Ik vraag me af of ik de enige ben.

sasf

Lijkt mij handig als Apple zelf ook een optie inbakt waarmee je deze gegevens overdracht kunt tegengaan.

Tim

Tja, zodra je applicaties gaat installeren, kan het mis gaan. Dat is toch niet anders dan bij een computer? Daar kan ook redelijk eenvoudig je volledige adresboek verstuurd worden.

Er is schijnveiligheid door de keuring van Apple, daar glipt dus blijkbaar af en toe iets door.

Kokkie

En heb jij als ICTer zo’n loon dat jij deze app ff kan kopen 😉

Danny Bevers

Nee maar dan nog is het raar dat het gewoonweg in een app word gepropt zonder enige reden. Ik vroeg me weliswaar af of dit wel alleen datgeen was dat is gebeurt en niet nog veel meer dingen zijn verknalt in mijn telefoon.

Die app is toch ronduit troep dat is zoiezo maar ik wou toen gewoon kijken en dan krijg je gewoon een hoop spam in het achterdeurtje binnen.

Thumper_uk

The iphone was bound to be hacked into on both normal and jailbroken phones as there are too many holes in the system , which is why the jailbreakers can install the jailbreak onto thier iphones as long as this is possible there will always be a risk to non jailbroken phones , apple will never fill every hole and it goes if you can fix it with code you can also break it as well , the more popular the iphone becomes the more the hackers will try to hack your phones , jailbroken or not the future looks not good for apple , both for iphones and mac users.

Génicus

@Thumper_uk:I really thought the same thing when I read this article.

But

the holes are getting narrow…

shorty007

hoe zit het met apps als Keeper? Dus een app waar je je accounts in bewaar? als iemand dat in handen krijgt ben je GOED de *** natuurlijk he :s De gebruikersnamen en ww’s staan in de secret velden, die zijn veilig toch? (voorlopig athans) waar kan je nou in vredesnaam zoiets nog veilig bewaren, denk alleen op een kladblokje in je keukenla ofso :p

Majestic

Alles wat gemaakt wordt kan ook gekraakt worden.

Steven

Ik wist niet dat de iPhone een keyboard cache bijhield. Wat voor nut heeft dat?

c0mpaq

ik heb het gedownload

maar begrijp het niet echt moet je alles on of off zetten ..??

Tripple

vroeg mij dat ook af, ik vermoed dat Off het uitgaand verkeer tegen zal houden.

Pieter

@Steven:

Bijvoorbeeld je zoek acties in google?

Of ingetypte links?

WvB22

Hiermee wordt meteen het fabeltje om zeep geholpen dat producten van Apple minder gevoelig zouden zijn voor hackers virussen etc. Het ligt er maar net aan hoe populair een platform is. Grote massa’s zijn interessanter dan een klein publiek. Vandaar ook dat (deels) Microsoft veel meer werk heeft moeten verrichten om kwaadwillenden buiten de deur te houden. Nu krijgt Apple ook zijn portie. Hoewel er natuurlijk grote interne verschillen zijn tussen OSX software (en afgeleiden) en Windows.

Steven

@Pieter

Ingetypte links worden in de history van de browser bewaard. Zoekacties in Google?

Uit de screenshot is af te leiden dat hier individuele woorden worden opgeslagen. Het enige wat ik me kan voorstellen is dat dit een aanvulling is op het woordenboek.