Beveiliging wachtwoorden eenvoudig te omzeilen op iOS 4.2.1

Onderzoekers van het Fraunhofer onderzoeksinstituut hebben een paper gepubliceerd waaruit blijkt dat de beveiliging van wachtwoorden, tokens en certificaten op iOS 4.2.1 nog steeds niet in orde is. Om de methode succesvol uit te voeren is fysieke toegang tot de iPhone, iPod touch of iPad vereist.

Onderzoekers van het Fraunhofer onderzoeksinstituut hebben een paper gepubliceerd waaruit blijkt dat de beveiliging van wachtwoorden, tokens en certificaten op iOS 4.2.1 nog steeds niet in orde is. Om de methode succesvol uit te voeren is fysieke toegang tot de iPhone, iPod touch of iPad vereist.

Veel gebruikers rekenen er op dat hun iPhone, iPod touch of iPad veilig is als deze verloren of gestolen wordt, wanneer er een code nodig is om het toestel te kunnen gebruiken. In theorie worden de toestellen beschermd door 256-bit AES-encryptie, maar eerder bleek al dat het in dit soort gevallen relatief eenvoudig is om alsnog toegang tot het bestandssysteem te krijgen. Dergelijke methodes zijn mogelijk doordat de benodigde cryptografische sleutel niet afhankelijk is van het ingestelde wachtwoord, maar van data die beschikbaar is op het toestel. Een potentiële aanvaller kan daardoor het besturingssysteem gebruiken om de versleutelde data inzichtelijk te maken. De onderzoekers van Fraunhofer bouwen met hun onderzoek voort op de eerdere methode, door hun aanval binnen het bestandssysteem te richten op de keychain. In de keychain worden wachtwoorden, tokens en certificaten opgeslagen voor doeleinden zoals e-mail, groupware, VPN, Wi-Fi, websites en de authenticatie in applicaties van derden.

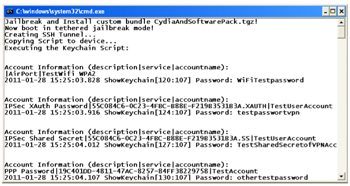

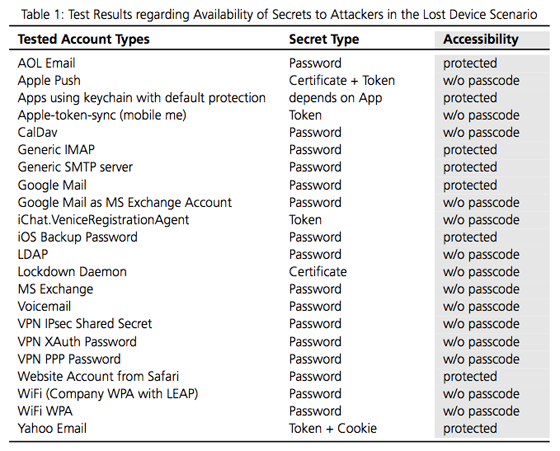

Door Fraunhofer wordt uitgegaan van een situatie waarbij de eigenaar heeft geprobeerd zijn (niet gejailbreakte) toestel zo goed mogelijk te beveiligen, maar waarbij hij of zij de fysieke controle over het toestel kwijt is geraakt. Daarnaast wordt ervan uitgegaan dat er niet op afstand een wipe is uitgevoerd, bijvoorbeeld doordat de simkaart verwijderd is. Hoewel de sleutels voor de hierboven genoemde authenticatiemethodes versleuteld op worden geslagen in de keychain, blijken ook deze binnen een kwestie van minuten achterhaald te kunnen worden. In essentie wordt daarbij eerst toegang verkregen tot het bestandssysteem en wordt er een SSH-server geinstalleerd, waardoor een script naar het toestel kan worden gekopieerd. Het script maakt vervolgens gebruik van systeemfuncties binnen het besturingssysteem om de sleutels in de keychain zichtbaar te maken op de computer van de aanvaller. Authenticatiemethodes in de bovenstaande afbeelding waarbij staat w/o passcode kunnen op deze manier zichtbaar worden gemaakt, methodes waarbij staat protected zijn momenteel niet kwetsbaar voor het script.

30 reacties

Thomas

Als ik dit artikel goed lees wordt een toestel gejailbreakt en vervolgens kan men bij gegevens.

Dat is logisch omdat na de jailbreak de standaaard wachtwoorden voor Root en Mobiel bekend zijn.

Maar: Als ik mijn toestel jailbreak en de wachtwoorden wijzig – lukt deze aanval dan nog of gaat het dan niet meer mis?

Oftewel: is een gejailbreakt toestel (met gewijzigde wachtwoorden) “opnieuw” te jailbreaken?

Als dit laatste niet het geval is lijkt een jailbreak een veilige oplossing.

Of heb ik iets gemist in het artikel?

lennart hendriksma

wauw, dat is toch best wel eng om te zien dat een iPhone zo makkelijk te “openen” is…

iDriftKing

En dat is de reden dat apple zo fel tegen jailbreaken is, personen die het gebruiken met foute doeleinden hebben er baat bij.

Alfred

Vooral de kwetsbaarheid van MobileMe maakt dit een ernstig gebrek. Uiteindelijk gebruik je MobileMe voor het wissen op afstand en voor het localiseren van je verloren/gestolen iPhone.

Jan

Maar als ik het goed begrijp kan het ingestelde lock password (in het filmpje qwert1) hiermee niet achterhaald worden?

Rufus den Zeeperd

Klinkt erg dom dat Apple de AES-sleutel niet afhankelijk maakt van de (/een) user Pin-code. 1password doet dat wel, dus lijkt veiliger. Jammer dat daar niets over gezegd wordt.

frankhan

Ja het is natuurlijk zeker niet de schuld van Apple. Waarschijnlijk de groenteman maar ABSOLUUT niet Apple.

Nick

Als m’n telefoon gestolen is, twijfel ik om alles te wipen… Wipe = leeg, Zoek Mijn iPhone = weg. Wipe = reset, toegangscode = reset.

Daejji

Dit kan ook als je hem niet gejailbreakt hebt, dan jailbreakt hij hem volgens mij

Fuchur

Juist wel jailbreaken, en je root password veranderen, dan kunnen de vinders er ook geen ssh server op installeren 😉

Ze gebruiken hier gewoon weer het “Alpine” probleempje…

Apple zou natuurlijk iedereen de mogelijkheid moeten geven om het standaard wachtwoord te veranderen…

jampot

geld deze beveiliging omzeiling nou juist voor mensen die en jailbreak gedaan hebben of geld het voor iedereen. dus ook de mensen ie een standaard iPhone hebben?

michel

Enigste oplossing is dus jailbreaken dan ben je de hackers voor. Zolang Apple dit niet kan voorkomen en dat kunnen ze niet omdat alle iPhone 4 een hardware exploit hebben kunnen ze dit uitvoeren op een iPhone 4. Dus Apple geef ons de ruimte om je root wachtwoord te wijzigen.

Jeroen

Ze kunnen wel gewoon die SSH server erop zetten, alleen kunnen ze er niet naar connecten. Maar het lijkt me niet helemaal onmogelijk om via fysiek contact met de telefoon de wachtwoorden aan te passen. Je zou bijvoorbeeld kunnen kijken of de telefoon getrickt kan worden om te syncen met itunes (backup) en dan vervolgens de firmware herstellen. Is je root password ook weer gereset.

RichieB

Absoluut onvergeeflijk dat Apple wachtwoorden zoals die van je VPN en Exchange niet beveiligt! Terwijl er dus gewoon APIs voor zijn om dat wel te doen. Erg sneu.

KinG

De standaard password ( de 4 cijfercodes ) is gewoon een bullshit beveiliging.

Een herstel en weg is je code 😉

Marco

Mja. Allemaal relatief. Een Android toestel heeft niet eens hardware encryptie. Daar hoor je dan weer niks over.

Joost

Oplossing is simpel. Geen fysieke toegang verlenen aan onbevoegden….

Basz

Maar dan moet je wel je wachtwoord kunnen veranderen, want mobile terminal werkt (Nog) niet op mijn 4.2 op 3GS….

patrick

Bij mij op mn 3gs op 4.2 werkt terminal wel hor î•. Google t ff je moet een andere repo in cydia toevoegen

Muppel

Ooh, is dát de reden? Eindelijk snap ik het.

frankhan

LOL de ironie druipt weer.. lekker

fuchur

@basz: Ff googlen! Je moet een nieuwe repos installeren in cydia. Dan kan het wel!

Swen

Dat er zoiezo gejailbreakt kan worden is al fout van Apple zo zie je dat het nog steeds lekt bij Apple!

Interesseert me geen bal als ze mijn gegevens hebben!

Bi diefstal zal hij aan iTunes komen / gehersteld worden en doorverkocht worden echt niet eerst Duitse software eroverheen!

TheIphone

Uhm,

Volgens mij is deze methode als je gewoon het orgineel kan bekijken, als het telefoon wordt gestolen dan. Natuurlijk kan je gewoon een andere firmware derop gooien zonder ITunes en dan ben je ook wel binnen.

Maar dus in heel kort je telefoon wordt gestolen en je hebt belangrijke informatie op bijvoorbeeld wachtwoorden. mail accounts etc. Kan je met deze methode gewoon binnenkomen en het gewoon bekijken bij het voorgenoemde firmware te installeren zit die op een lege iphone te kijken.

Mr. VX4

Al die onderzoeken ook! I’ts making me crazy.

Thom

Een herstel en weg zijn je gegevens. Goh, zijn je gegevens voor de leek (dus niet de hacker uit dit filmpje) toch nog beschermd!

Leuk trouwens dat jailbreakers uiteindelijk veiliger uit zijn!:p

onzin

Ach, er zijn altijd wel tig manieren om dingen te omzeilen of te hacken.. Dit gaat dus al bijna nergens meer over

Caroline

Nick, volgens mij klopt het niet wat je hier zegt.

Je wiped op afstand, maar daarna is het nog steeds JOUW iPhone, de identificatie van je iPhone is nog steeds de jouwe.

Als ze hem jailbreaken, of laden met een gejailbreakde versie van de software komt ie gewoon weer online en is ie voor jou weer te vinden.

Caroline

Ja, en na het herstellen, kun je hem weer zoeken, óf opnieuw wipen, whatever.

Jailbreakers zijn inderdaad in het voordeel omdat ze het root password kunnen aanpassen. Dat is wel zuur, maar ja, ieder systeem is te hacken.

Wat dacht je van de enorme hoeveelheid gekraakte windows varianten.

Alternatief is een iGalaxy van Samsung te kopen, die hoef je niet te jailbreaken, dus kun je het root password zelf al aanpassen.

Joey

Kun je ook ‘Zoek mijn iPhone’ omzeilen dat als iemand op MobileMe kijkt, dat er niet de goede plaats aangegeven staat? Hopelijk begrijpt iemand wat ik bedoel. Voorbeeld: Ik ben in Amsterdam, maar ik wil dat als iemand op mijn MobileMe kijkt, dat er staat dat ik in Rotterdam ben. Of iets dergelijks. Iemand? Dankjewel!