Precies een week geleden werd de iPhone-community opgeschrikt door een hacker, die het startscherm van verschillende iPhones had gewijzigd. Gelukkig bleek het allemaal een storm in een glas water: de hacker heeft waarschijnlijk wat zitten rondneuzen in persoonlijke gegevens en een SMS-bericht verstuurd vanaf één van de gehackte iPhones. Big deal. Probleem opgelost? Nee! Samen met Stephan Osseweijer (bekend van iStart) ben ik de afgelopen week gaan kijken hoe de exploit in z’n werk gaat, welke andere exploits er eventueel mogelijk zijn en wat je als hacker kunt doen zodra je toegang hebt tot iemands iPhone.

Precies een week geleden werd de iPhone-community opgeschrikt door een hacker, die het startscherm van verschillende iPhones had gewijzigd. Gelukkig bleek het allemaal een storm in een glas water: de hacker heeft waarschijnlijk wat zitten rondneuzen in persoonlijke gegevens en een SMS-bericht verstuurd vanaf één van de gehackte iPhones. Big deal. Probleem opgelost? Nee! Samen met Stephan Osseweijer (bekend van iStart) ben ik de afgelopen week gaan kijken hoe de exploit in z’n werk gaat, welke andere exploits er eventueel mogelijk zijn en wat je als hacker kunt doen zodra je toegang hebt tot iemands iPhone.

Maar waar hebben we het eigenlijk over? Eigenlijk gaat het om een lek van al meer dan een jaar oud, dat een paar maanden geleden voor het laatst weer even in het nieuws kwam. Security.nl schreef destijds het artikel Gehackte iPhones mogelijk kwetsbaar voor SSH-aanvallen en ik herinner me dat ik dacht toen ik het artikel las: “Duh, dat weten we toch al lang?”

En dat klopt, want in de reacties bevestigt iemand dat door te schrijven dat het 7 tot 9 maanden eerder (dus rond december 2007) al lang bekend was dat je de SSH-service moet uitschakelen om niet bloot te staan aan aanvallen van buitenaf. Die aanbeveling werd toen (en nu) nog achteloos in de wind geslagen. Deskundige Oosterink waarschuwde in het artikel zelfs voor het ontstaan van iPhone-botnets. Maar ondanks de Engelstalige uitleg die Oosterink later nog op zijn weblog publiceerde, ging het verhaal niet de hele wereld over. Met de hack van vorige week gebeurde dat ook niet: toen we eenmaal doorhadden dat het om de aloude SSH-hack ging en ph0n3.h4ck3r niet had aangetoond dat hij ook iPhones zónder jailbreak kon hacken ging iedereen weer over tot de orde van de dag.

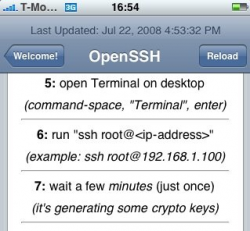

Kort gezegd komt de exploit erop neer dat mensen hun iPhone jailbreaken en daarbij ook OpenSSH installeren. Dat is handig, want daarmee kun je vanaf je computer inloggen op je iPhone, zodat je makkelijker software en andere bestanden naar het bestandssysteem kunt slepen. Tegelijk ben je daardoor ook extra kwetsbaar, want de IP-reeks die T-Mobile gebruikt is begrensd en bekend en de wachtwoorden die je nodig hebt om toegang te krijgen zijn ook bekend (alpine en dottie).

De maatregelen zijn makkelijk: schakel SSH uit als je het niet gebruikt (het belast anders toch maar je batterij) en verander je wachtwoord. Toch is die boodschap nog lang niet doorgedrongen bij iedereen die een jailbreak heeft uitgevoerd. Stephan ging als ‘ethical hacker’ aan de slag, om te kijken hoe makkelijk het zou zijn om toegang te krijgen tot de iPhone van iemand anders en om te kijken wat je zoal kunt doen. Door op IP-adressen te scannen kun je vrij makkelijk een slachtoffer vinden, maar om geen problemen te krijgen met de wet leek het handig om ons tot één slachtoffer te beperken: mijn eigen iPhone 3G, die ik kort daarvoor had gejailbreakt.

Het blijkt mogelijk om toegang te krijgen tot iemands iPhone, deze op afstand opnieuw starten, de SMS-geschiedenis te lezen, de contacten uit het adresboek te raadplegen, gegevens te verwijderen… Je kunt nieuwe software installeren, de opstartafbeelding wijzigen. Kortom: je kunt doen wat je wilt, alsof je de iPhone zelf in handen hebt. Je hebt volledige controle over het apparaat.

Leuk om een keer je vrienden te laten schrikken, zou je denken? Er is dan wel een beperking (los van het feit dat het juridisch niet is toegestaan): het IP-adres van de iPhone op het 3G-netwerk wisselt voortdurend. Daardoor is de kans groot dat het IP-adres een dag later al niet meer werkt omdat er iemand met een jailbreak-loze iPhone gebruik van maakt, of dat je een totaal onbekende persoon in de maling neemt.

Wie lopen gevaar?

Wie loopt nu eigenlijk gevaar met dit lek? Zolang je geen jailbreak hebt uitgevoerd is er niets aan de hand. Natuurlijk is elk systeem ooit te hacken en is vrijwel elke beveiliging te doorbreken, maar er zijn nog geen aanwijzingen dat het daadwerkelijk lukt om van buitenaf toegang te krijgen tot iPhones zonder jailbreak.

iPod touch-gebruikers lopen na een jailbreak alleen gevaar als ze op een Wi-Fi-netwerk zijn aangemeld waarop een hacker actief is. Dat kan bijvoorbeeld het geval zijn bij een hotspot of ander openstaand Wi-Fi-netwerk. De IP-adressen die binnen zo’n netwerk worden toegewezen zijn vrij gemakkelijk te raden. Deze kwetsbaarheid op Wi-Fi-netwerken geldt natuurlijk ook voor iPhone-gebruikers als ze op een Wi-Fi-netwerk zijn aangemeld. Die situatie was aanwezig tijdens Mobile Dev Camp vorig weekend, dus het is niet zo vreemd dat na het evenement vermoedens ontstonden dat iemand via het netwerk op een aantal iPhones had ingebroken. Later bleek overigens dat het misbruik niets met Mobile Dev Camp te maken had omdat ook mensen die er niet waren geweest hun opstartscherm zagen veranderen.

En hoe zit het dan met het SMS-bericht dat werd verstuurd naar de partner van een slachtoffer? Hoewel we het niet zelf hebben uitgetest kunnen we ons zo voorstellen dat het vrij makkelijk is om vanuit een gehackte iPhone een SMS-bericht te sturen. Je hoeft maar in de favorietenlijst in de telefoonapplicatie te kijken om te weten bij welke ontvanger het bericht de grootste impact heeft. Een SMS-spookbericht van je partner jaagt dan meteen de stuipen op het lijf.

Wie moet er iets aan doen?

Vorige week beweerde ph0n3.h4ck3r dat hij zijn bevindingen bij Apple had gemeld, zodat zij de kans krijgen de exploit te dichten. Maar de kans dat Apple iets eraan gaat doen is klein: zij hebben het hele idee van jailbreaken niet ontwikkeld en zullen zich dus ook niet verantwoordelijk voelen voor het oplossen van de beveiligingsproblemen die erdoor kunnen ontstaan.

Kan T-Mobile er iets aan doen? Stephan heeft contact met T-Mobile opgenomen om ze in ieder geval nog eens bewust te maken van het gevaar. Dat de IP-reeks bekend is, daar valt niet zoveel aan te doen, maar wel het feit dat de betreffende poort om toegang te krijgen tot de iPhone open staat. Zouden ze die dichtzetten, dan betekent het ook dat mensen die op legale wijze toegang willen krijgen tot hun eigen iPhone, niet meer zomaar kunnen inloggen. Bovendien is het niet een probleem van T-Mobile, maar van alle mobiele operators die een eigen IP-reeks gebruiken.

Eigenlijk is er in het hele verhaal maar één persoon die er iets aan kan doen: de gebruiker. Begin alleen aan een jailbreak als je weet waar je mee bezig bent. Mocht je je buiten de gebaande paden van T-Mobile willen begeven, wees je dan bewust van de risico’s en neem maatregelen zodat niemand van buitenaf in jouw persoonlijke gegevens kan rondsnuffelen.

Wat kun je doen?

Simpel, eigenlijk is het hierboven al een paar keer gezegd:

- Schakel SSH uit als je het niet gebruikt.

- Wijzig je rootwachtwoord

Dat laatste kun je op verschillende manieren doen:

- Instructie rootwachtwoord wijzigen voor de Mac

- Instructie rootwachtwoord wijzigen voor Windows

- Instructie rootwachtwoord wijzigen op de iPhone zelf (zie hieronder)

Rootwachtwoord op de iPhone wijzigen

Installeer via Cydia de applicatie Mobile Terminal. Start Terminal en voer de volgende commando’s in, steeds gevolgd door een Enter:

[code lang=”sh”]

su root

alpine

passwd

[/code]

47 reacties

Raggamannn

ik was hier ook een slachtoffer van, meteen erna mijn wachtwoord veranderd!

tyas

bij mij zet ssh zichzelf altijd weer aan bij opnieuw opstarten van de iphone.. best irritant. dus bij mij staat het ook bijna altijd aan.. maar daarbij komt wel dat ik bijna nooit verbonden ben met internet (alleen soms met wifi) dus erg kwetsbaar ben ik niet..

heeft iemand mss een idee om ssh uit te laten, ook na restart? (gebruik de troggles van sbsettings).

TafelDertien

“Eigenlijk is er in het hele verhaal maar één schuldige aan te wijzen en dat is de onwetende gebruiker, die niet heeft nagedacht dat zijn iPhone na een jailbreak kwetsbaar is van buitenaf.”

Dat is natuurlijk een beetje kort door de bocht: de onwetende gebruiker is misschien de enige die het probleem eenvoudig kan oplossen, maar schuldig is hij niet, lijkt me. Aan het (illegaal) jailbreaken van de telefoon wel, natuurlijk, maar aan het daarmee mogelijk maken van een inbraak niet. Als ik mijn huisdeur niet op slot doe en er worden spullen gestolen, ben ik misschien nalatig geweest, maar zeker niet schuldig aan de diefstal!

PDev

Hoe kun je dit nou een hack noemen? Door ssh te installeren en het root wachtwoord niet te wijzigen zet je de deur gewoon wagenwijd open. Dat is gewoon dom.

Reden te meer ook om niet te jailbreaken als je niet weet waar je mee bezig bent.

Kristof

sorry ze da paswoord veranderen is me vrij snel gelukt maar hoe en waar zet ik dan ssh uit. In instellingen vind ik het gelijk niet 🙁

ps dit is de eerste keer dat ik me met ssh bezig hou.

Heb ik enkele app’s te weinig geinstalleerd of zoek ik fout ik weet het niet. :-s

SossieNL

Overigens is ‘het lek’ op elk netwerk toegankelijk. Dus bijvoorbeeld ook op het KPN of Vodafone netwerk.

Richard

@Kristof –

Download simpel weg SBSettings via Cydia en je kunt alles uitschakelen door 1x over het scherm te vegen.

Fasty

Ha dat tmobile poort 22 dicht maakt is leuk voor de gebruikers die thuis geen wifi hebben.

Maar je zal de poort van ssh voor de iphone toch wel kunnen veranderen neem ik aan.

Kristof

@Richard –

gedownload en in orde

thanks

iPhoneclub (Gonny)

@TafelDertien – Die opmerking had na aanwijzing van ‘proeflezer’ Gert-Jan al aangepast. Hoewel ik eigenlijk wel van mening ben dat de gebruiker zelf de onoplettende domoor in het hele verhaal is. Maar goed… met beschuldigende vingertjes zwaaien is niet de meest effectieve manier om mensen tot actie aan te zetten.

wes

maar niet blijvend. Als je je phone reset of snachts uitzet (er zijn nog legio mensen die dat doen) Moet je dat dus iedere keer doen. Daar zou een oplossing wel fijn voor zijn 😉

SossieNL

je wachtwoord wijzigen is een oplossing

Kristof

waja ik zet de iphone s nacht niet uit, het paswoord is gewijzigd en het is nu maar een kleine moeite om ssh uit teschakelen. Ik denk wel dat ik de nodige dingen gedaan heb om mijn iphone toch wat veiliger te maken.

Hopelijk zijn er meer mensen die hier iets van opsteken.

Ik ben nu wat met het sbsettings app aan het rommelen handig en leuk ding eigenlijk

Richard

@wes –

Wie zet zijn telefoon nou uit. Ik laat tenminste mijn iphone altijd aan behalven als je hem opnieuw opstart voor een reset of iets dergelijks maar dan kan je hem zo weer uit zetten heel gemakkelijk

MasterPlace

Simpel, eigenlijk is het hierboven al een paar keer gezegd:

Schakel SSH uit als je het niet gebruikt.

Wijzig je rootwachtwoord

OK, hoe zet ik SSH dan uit ? Nergens beschreven in het artikel ?

Kristof

@ masterplace –

zie de tip van richard

Jo

Heeft het veranderen van het rootwachtwoord consequenties voor als je ooit via itunes weer de normale firmware wil terugzetten?

Groet!

Jo

Jeelhaus

Ik gebruik Boss prefs, daarin kan je aangeven dat je bij het opstarten ssh altijd uit wilt hebben. Na opstarten van Boss prefs kies je voor “config”, daar staat een optie “ssh on reboot always”, kies daar voor off (uiteraard)

wes

Die had ik er net afgegooid 😛 Vind afgezien van soms aan en uit schakelen SSH, SBSettings wel fijner werken.

Jodericho Jagaderius

Het was/is allemaal te voorkomen /geweest door als onderdeel vh SSH installatie script het passw verplicht te doen wijzigen…

Bob

– Aangepast

benBEN

Dan vraag ik me af;

1. Is het dan nog nodig dat deze mensen hun wachtwoord wijzigen? en zo ja, hoe moeten die dat dan doen, zonder jalibreak?

Thaan

Mensen zonder jailbreak hebben SSH niet (en dus ook niet aanstaan) en dus dit hele “probleem” niet.

Waarom is dit zo moeilijk?

SSH uitzetten bij het opstarten:

Install in Cydia BossPreffs (dus niet SBsettings! kan je SSH niet mee uitzetten bij het opstarten!)

Start Bosspreffs, ga naar config en zet SSH on Reboot Always op Off.

Klaar, SSH start nu niet meer automagisch.

Opgelost.

Thom

Wachtwoord wijzigen is een veel betere oplossing, het is vrijwel onmogelijk om er dan nog in te komen.

Er wordt nu aangeraden om het uit te zetten tijdens reboot. Ja, je batterij lijdt er minder onder, en je hebt inderdaad geen kans meer dat je gehackt wordt.

Maar ik heb ook al een keer een iPhone crash gehad, waarbij je eigenlijk niet meer als restore kan doen als SSH uit staat. Aangezien mijn iPhone niet elke dag in mn computer hangt, ben ik dan weer 3 dagen gegevens kwijt.. Het is dan makkelijker om met SSH gewoon hetgeen wat je het laatst had gedaan ongedaan te maken. En dan start hij weer op. Aangezien ik heb niet vaak herstart is dan SSH weer uitzetten een kleine moeite.

Alleen mijn vraag veder daarin was dat ik een keer op het forum had gezien dat sommige programmas van het root wachtwoord gebruik maken (geen idee wat voor programmas) maar als je hem veranderd krijg je dan geen problemen?

iPhone freak

Sowieso als je niet het besef hebt wat voor een gevaren je loopt als je een jailbreak uitvoert, doe het dan gewoon niet!

Trouwens, wie houd mij tegen als ik met mijn laptopje om 8 uur naast 023 in Haarlem zit op 18 december?

Jos

Wie beschermt ons tegen malafide applicaties op een gejailbreakte (mooi woord) iPhone?

Hackers moeten hun verantwoording nemen ten opzichte van het grote publiek, dat helaas niet weet waar het mee bezig is en de risico’s niet kent (het is ze niet kwalijk te nemen).

Robin

Hoe weet ik of ik Open SSH heb geinstaleerd op mijn gejailbraikte iPhone?

Alvast bedankt!

Meer info; 1e gen iPhone, Custom 2.2, nieuwste Winpwn.

ppl

@TafelDertien –

Niet schuldig aan diefstal, wel schuldig aan (grove) nalatigheid en de gevolgen die daaruit ontstaan. Je moet het net even wat anders lezen, dan klopt de uitspraak wel.

iPhone freak

Ik ben het hierover niet met je eens maar dit gaat toch uitlopen welles nietes discussie.

Sinds de komst van de 3G is de iphone simpelweg ook beschikbaar gekomen voor het niet ingelezen plebs.

Iedere debiel stapt tegenwoordig een tmobile winkel in en komt er uit met een iphone. Omdat die buurman/collega/neefje/vriend zei dat hij hem dan ook meteen moest jailbreaken omdat “dat beter was” doen ze dat dan ook meteen maar even.

Het is met de komst van de 3G allemaal net iets te makkelijk geworden. Door de komst van de 3G is de drempel om een iphone te kopen gewoon 3km lager geworden, in veel opzichten is dit prachtig maar “ieder voordeel hed zijn nadeel” 😉

Thaurin

Precies, ik heb hier nog te weinig mensen over gehoord. Ik leg de schuld direct bij de maintainers van het OpenSSH voor iPhone package. Waarom staat root shell access standaard aan over 3G? Ik kan me herrinneren dat normaal gesproken root niet eens kan inloggen via SSH–doe het maar via een user account en su. Niet dat er geen schade aan kan worden gericht met de mobile user, maar het scheelt.

De maintainers van OpenSSH hadden toch wel wat beter kunnen nadenken over het installeren van een ssh server zonder firewall.

ppl

@Thaurin – Dat is niet geheel waar. In Linux is het doodnormaal dat het root account gewoon via SSH mag inloggen. In de BSD wereld is dat echter anders. Als je iets als FreeBSD neemt dan mogen alleen normale users inloggen via SSH, het root account wordt geweigerd. Ik denk dat in dit geval het bij de iPhone niet anders mogelijk is. Het idee voor dat SSH is dat je juist daarmee je hele iPhone kunt beheren. Dan is het dan ook voor de handliggend dat je daar het root account voor gebruikt.

De maintainers (ik neem aan dat je hiermee de maintainers van de OpenSSH package in de cydia/installer repository bedoeld) van OpenSSH hadden helemaal niet beter na kunnen denken over het installeren van een SSH server zonder firewall om de doodeenvoudige reden dat een firewall hier geen ene moer mee te maken heeft. Een firewall blokkeert de toegang tot een bepaalde service. Als je SSH nodig hebt dan moet dat open worden gezet in de firewall. Heb je dan nog steeds de default wachtwoorden dan ben je ook met firewall zo lek als een mandje. Het probleem zit hem in het gebruik van bekende wachtwoorden en dat is iets waar geen enkele firewall ook maar iets aan kan doen. De enige die dat kan is de user. In dit geval zou het ook de configuratie van de SSH server kunnen zijn door root access uit te schakelen. Dat laatste is iets wat je bij default mee zou kunnen leveren in de installatie package. Dat is dus niet iets voor de maintainers van OpenSSH (dat is namelijk OpenBSD) omdat zou alleen de source code leveren. De mensen die er een package van maken en/of het opnemen in hun distributie/etc. dienen de configuratie hiervan te doen. In dit geval zijn dat dus de maintainers van de OpenSSH package in cydia/installer.

Overigens ben je op wifi netzo kwetsbaar als via 3G.

Thaurin

Zoals ik al zei, ik bedoelde dus de SSH package maintainers. Verder, ik weet alleen dat ik external root access altijd had uitstaan.

Wat je met een firewall wel kunt realiseren is de toegang tot SSH dichtzetten voor adressen die niet op hetzelfde subnet zitten. Ik kan me eigenlijk niet voorstellen dat SSH zelf niet zo te configureren is. Te lang geleden voor mij, maar ik ga dat eens uitzoeken.

Ik bedoel eigenlijk alleen te zeggen dat de maintainers van het *package* wel hadden kunnen voorzien dat hordes er mensen zouden kunnen zijn die hun passwords niet veranderen en dus met een open deur in hun broekzak rond gaan lopen.

Thaurin

Ik zit eens door mijn /etc/ssh/sshd_config file te spitten en ik heb PermitRootLogin maar uit gezet. Het maakt misschien niet veel uit omdat men ook gewoon via mobile naar binnen kan komen en vanaf daar naar root kan gaan, maar het is een begin.

Host-based authentication, zoals anderen ook hebben voorgesteld, is een volgende stap.

Nou vraag ik me af of er firewall software voor iPhone is waarmee ik alleen toegang kan verschaffen tot specifieke subnets…

Justin

@Robin

Kijk bij installer (Catagories -> Installed Packages) of cydia (manage -> packages) bij je geinstalleerde apps en kijk of ergens OpenSSH bijstaat, ik weet niet of er nog andere benamingen zijn.

Jeroen

@Kristof – Ik heb SB Settings via Cydia geinstalleerd maar kan deze nergens vinden onder de Apps of Settings op mijn iPhone 1g (2.1). Kunje aangeven waar deze staat of wat ik nog verder moet uitvoeren?

Justin

@Jeroen

Deze tover je tevoorschijn door op het hoekje linksboven van je beeldscherm te drukken en dan naar het hoekje rechtsboven te schuiven.

Of je tikt beide hoekjes tegelijk aan (linksboven en rechtsboven)

Jeroen

@Justin – Wauw, het werkt. Tja zo kan ik blijven zoeken natuurlijk. SSH en wachtwoord aangepast! Bedankt

Jo

Hallo

Ik stel de vraag nog maar een keer, hopelijk weet iemand het antwoord…

Ik heb een jailbreak 2.2 3G iphone. Naar aanleiding van de afgelopen artikelen heb ik zoals beschreven met open SSH mijn rootwachtwoord veranderd.

Weet iemand of dit gevolgen kan hebben voor de werking van programma’s of in het geval ik ooit via tunes de officiele firmware weer terug zou willen zetten? Moet ik het wachtwoord in dat geval weer terugveranderen?

Groet!

Jo

Kristof

@Jeroen –

Je moet eens een veeg geven aan je menu balkje boven aan je scherm (sorry ik ken de naam niet precies) je weet wel daar waar je netwerk ontvangst en je batterij status staat.

Handig gezien van die mannen kan je in gelijk welke app je settings snel aanpassen. 😉

succes

Christophe

Als je geen jailbreak hebt, kan je ook niet ssh’en, dus geen probleem toch?

Jo

@christophe

Als je mijn post leest zie je dat ik dus wel een jailreak heb…

Groet!

Jo

Christophe

als de originele er terug opstaat, vervalt je jailbreak ook hé!

Jo

@Christophe

Dat begrijp ik.

Betekent dat ook dat het root wachtwoord dan ook gewoon weer “alpine” is?

Stenito

Big deal? Duh, dat weten we toch al lang? Jailbreak is stupid! 🙂

iPhone freak

Nee, mensen die jailbreaken terwijl ze er geen verstand van hebben, die zijn stupidd!

Kristof

Laat ieder zijn eigen mening hebben over jailbreak of niet.

Stenito

en

en inderdaad 😉