Exploit voor kwetsbaarheid in beveiliging van iOS is $250.000 waard

Het jailbreaken van iPhones, iPods touch en iPads kan een lucratieve bezigheid zijn. Uit een artikel van Forbes blijkt een zero-day exploit voor een kwetsbaarheid in de beveiliging van iOS recent nog $250.000 op te hebben gebracht. De transactie vond plaats tussen een ontwikkelaar en een commerciële partij die zaken doet met de Amerikaanse overheid.

Het jailbreaken van iPhones, iPods touch en iPads kan een lucratieve bezigheid zijn. Uit een artikel van Forbes blijkt een zero-day exploit voor een kwetsbaarheid in de beveiliging van iOS recent nog $250.000 op te hebben gebracht. De transactie vond plaats tussen een ontwikkelaar en een commerciële partij die zaken doet met de Amerikaanse overheid.

De wereldwijde handel in zero-day exploits

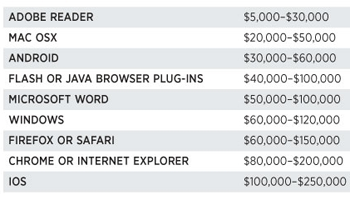

De term exploit refereert naar broncode die gebruikt kan worden om de kwetsbaarheid uit te buiten en zero-day betekent dat de kwetsbaarheid niet bekend is en er geen patch voor bestaat. De zero-day exploits kunnen gebruikt worden om ongemerkt systemen van andere staten, commerciële partijen of burgers te hacken. De markt voor dergelijke exploits neemt de laatste jaren een grote vlucht en bedrijven zoals het Franse Vupen en individuen zoals The Grugq spinnen daar garen bij. Tegen een percentage van 15% bemiddelt The Grugq bijvoorbeeld tussen hackers die kwetsbaarheden identificeren en de doorgaans Amerikaanse en Europese overheden. Op de getoonde foto wacht The Grugq letterlijk met een tas met contant geld in een café om een dergelijke deal te sluiten.

De genoemde prijzen veronderstellen dat de verkoop van exploits exclusief is, de exploits werken op de meest recente versie van de software en niet gedeeld zijn of worden met de fabrikant of ontwikkelaar van de hard- of software. De reden dat The Grugq de exploits met name aan de Amerikaanse en Europese overheden verkoopt is te vinden in de prijs die deze partijen bereid zijn te betalen. Volgens The Grugq brengt een verkoop aan bijvoorbeeld de Russische maffia weinig op en wordt de prijs van exploits op de markt in China gedrukt door de vele Chinese hackers die exploits alleen aan hun eigen overheid verkopen. Landen in het Midden Oosten en de rest van Azië zijn niet in staat of bereid om vergelijkbare bedragen neer te leggen als de Westerse staten.

Volgens critici, zoals Chris Soghoian, zijn mensen die exploits verkopen de hedendaagse “merchants of death” die de kogels voor cyberoorlog verkopen. Hoewel er recent bijvoorbeeld restricities in zijn gesteld door Europa met betrekking tot het leveren van monitoring-software aan staten zoals Syrië en Iran, blijft de handel in zero-day exploits tot op de dag van vandaag vrijwel ongereguleerd.

Potentiële gevolgen voor iOS jailbreaks

Nu de exorbitante bedragen zijn genoemd die hackers in het vooruitzicht worden gesteld als zij hun exploits voor bijvoorbeeld iOS besluiten te verkopen, is het de vraag welke invloed dit zal hebben op de ontwikkeling van jailbreaks voor iOS. In het verleden konden hackers die donaties accepteerden enkele duizenden dollars overhouden aan het jailbreaken van een bepaalde firmwareversie op alle iDevices.

Nu de exorbitante bedragen zijn genoemd die hackers in het vooruitzicht worden gesteld als zij hun exploits voor bijvoorbeeld iOS besluiten te verkopen, is het de vraag welke invloed dit zal hebben op de ontwikkeling van jailbreaks voor iOS. In het verleden konden hackers die donaties accepteerden enkele duizenden dollars overhouden aan het jailbreaken van een bepaalde firmwareversie op alle iDevices.

De verleiding kan dan ook groot zijn om in plaats van het uitbrengen van een jailbreaktool de exploits te verkopen en om daar bijvoorbeeld een Lamborghini van te kopen, zoals Stefan Esser opmerkt. Momenteel zijn er drie groepen hackers bekend die beschikken over potentiële jailbreaks voor iOS 5.1, maar alleen de jailbreak van Esser zou op dit moment gebruikt kunnen worden voor een publieke jailbreak. De hacker heeft meerdere malen aangegeven niet van plan te zijn om zijn jailbreak publiek te maken. Dat de hacker een bekende is van The Grugq mag volgens Esser echter niet tot de conclusie leiden dat hij zelf van plan is zijn exploits te verkopen.

13 reacties

None

Echter is dit maar voor enkele weggelegd en diegene die het kunnen verdienen waarschijnlijk toch al een vermogen.

AlbertTCB

Vaag artikel. Wat doen de Europese en Amerikaanse overheden met een iOS exploit?

Oz

@alberttcb: Hun toestel eerder jailbreaken dan de rest van de wereld.

Jan

Ja, natuurlijk blijf je in een cafe met een open tas vol geld wachten, terwijl je nog effe twittert. Kun je gelijk effe een tweet er in gooien dat je tas is gejat terwijl je …..

Als dit verhaal al klopt, waarbij het bedrag voor And***d erg laag, daar er meer mensen een A******d toestel hebben, zijn de mogelijkheden/gevaren groter.

Nigel

@Jan: misschien is iOS wel beter beveiligd waardoor er meer geld wordt geboden voor een exploit.

Johan

Een jailbreak is heel iets anders dan een exploit. Met een exploit kan je ongemerkt dingen doen op het apparaat van iemand anders. Aan een jailbreak moet de eigenaar van het apparaat bewust meewerken, tenzij iemand een jailbreak zou uitvinden die je ongemerkt kunt uitvoeren op het toestel van een ander. Dat is naar mijn weten nog nooit gebeurd. Ook de beroemde jailbreak die werkte via een websitelink, werkte nu niet bepaald ongemerkt.

Ruben

0-day betekend dat de exploit minder dan een dag oud is. Niet dat hij nog niet bekend is. Er bestaat ook nog iets als 0-sec. Zal in de exploit handel minder vaak voorkomen.

suisje

Jij snapt het ook niet echt geloof ik Johan, zodra er een exploid is gevonden zoals laatst in Safari, is de beveiliging gecomprimeerd, hierdoor kunnen anderen dingen doen die je niet wilt, of wel (jailbreak)

Het blijft het zelfde

NaviPhone

Ha Ha, grappig

de westerse landen willen de burgers beschermen, of misschien juist spioneren?!!

Bapao

@Johan: Dit is wel degelijk gebeurd, comex heeft één, of zelfs meerdere, exploits gevonden in de manier waarop IOS pdf’s weergeeft. Het was daarmee mogelijk om een iPhone te jailbreaken simpelweg door naar de website jailbreakme.com te surfen in Safari. Comex had het zo geprogrammeerd dat er nog om bevestiging werd gevraagd, maar dit was technisch gezien niet nodig. Men zou met deze exploit/jailbreak (het is dus wel hetzelfde) kwaadaardige software op iemands telefoon kunnen installeren zonder zijn medewerking, door hem naar zijn website te laten surfen.

Peter

Waarom zouden overheden geld geven aan deze ‘criminelen’? Om hun burgers te bespioneren?

Dezie

Een bug is een bug en een exploit is het stukje software/code wat de bug misbruikt. Kortom een poc! Proof of concept 🙂 en ja als deze publiekelijk komt zal deze exploit uitgebreid worden.. Remote? Root? Spoof? Noem maar op 🙂

kenko

@Dezie: Cool story bro