Veiligheid gebruik Wi-Fi op de iPhone in het nieuws

Naar aanleiding van een rapport van het beveiligingsbedrijf SMobile Systems is de veiligheid van het gebruik van Wi-Fi op smartphones in het nieuws. Het beveiligingsbedrijf maakte er in het rapport melding van dat ze succesvol een zogenaamde Man-In-The-Middle-aanval hebben kunnen uitvoeren op een iPhone 3GS, Nokia N95, T-Mobile G1 Android en een Windows HTC Tilt. De berichtgeving over dit onderwerp blijkt zich (net zoals eerder over het risico van OpenSSH) op een tendentieuze en onzorgvuldige manier te ontwikkelen, daarom leggen we je in dit artikel uit met welke risico’s je als iPhone-gebruiker rekening moet houden en hoe je jezelf tegen deze risico’s (voor zover mogelijk) kunt beschermen. De informatie in dit artikel heeft (onder andere) betrekking op elke iPhone en iPod touch die ooit gebruikt wordt in combinatie met onbeveiligde of slecht beveiligde Wi-Fi-netwerken.

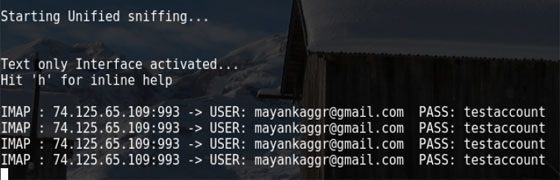

Een man-in-the-middle-aanval wil zeggen dat een derde zich opwerpt als extra schakel in de communicatie tussen twee partijen en daardoor de communicatie af kan luisteren, waardoor zelfs gebruik van SSL niet meer veilig is. Het is over het algemeen lastig voor producenten om waterdichte bescherming te bieden tegen een dergelijke aanval, omdat de derde zich tegenover de ontvanger voor doet als de verzender en tegen de verzender als de ontvanger. De communicatie die op deze manier onderschept kan worden, is in het geval van de iPhone bijvoorbeeld het wachtwoord dat verstuurd wordt tijdens het controleren, ontvangen of verzenden van e-mail.

Een man-in-the-middle-aanval wil zeggen dat een derde zich opwerpt als extra schakel in de communicatie tussen twee partijen en daardoor de communicatie af kan luisteren, waardoor zelfs gebruik van SSL niet meer veilig is. Het is over het algemeen lastig voor producenten om waterdichte bescherming te bieden tegen een dergelijke aanval, omdat de derde zich tegenover de ontvanger voor doet als de verzender en tegen de verzender als de ontvanger. De communicatie die op deze manier onderschept kan worden, is in het geval van de iPhone bijvoorbeeld het wachtwoord dat verstuurd wordt tijdens het controleren, ontvangen of verzenden van e-mail.

In de berichtgeving over dit onderwerp op andere websites lijkt het er misschien op dat dit type aanval nieuw is, niets is minder waar; je loopt in principe hetzelfde risico als je contact maakt met een onbeschermd Wi-Fi netwerk vanaf een computer. Als een Wi-Fi-netwerk onbeveiligd of slecht beveiligd is (bijvoorbeeld alleen met WEP-encryptie), worden kwaadwillenden in staat gesteld om toegang te krijgen tot dit netwerk en kunnen ze zich vervolgens voor doen als bijvoorbeeld de modem of router. Probeer je daarna (bijvoorbeeld met je iPhone) contact te maken met het netwerk, dan loop je het risico dat al je communicatie via het netwerk af wordt getapt. Als het Wi-Fi-netwerk goed beveiligd is, zal een aanvaller geen verbinding kunnen maken met het netwerk en zich daardoor ook niet als een van de partijen voor kunnen doen.

Wil je geen enkel risico lopen, dan kun je beter geen gebruik maken van onbeveiligde Wi-Fi-netwerken. Gaat het om je thuisnetwerk, dan moet je deze beveiligen met bijvoorbeeld WPA. Wil je toch gebruik maken van een onbeschermd Wi-Fi-netwerk buitenshuis, dan moet je je realiseren dat dit altijd gepaard gaat met bepaalde risico’s. Zo is het mogelijk dat je zelf direct verbinding maakt met een kwaadwillende (bijvoorbeeld een netwerk genaamd Free Wi-Fi op een vliegveld) of dat je verbinding maakt met een legitiem netwerk waarop iemand een man-in-the-middle-attack uit probeert te voeren. De locatie speelt daarbij zoals aangegeven natuurlijk ook een rol; de kans dat je hiermee te maken krijgt bij gebruik van een onbeschermd Wi-Fi-netwerk bij een hutje op de hei is relatief klein en relatief groot als je je op een vliegveld of druk station bevindt. Naast niet veilig, is het ongevraagd gebruik maken van een onbeschermd netwerk ook illegaal als je redelijkerwijs kon vermoeden dat het niet de bedoeling was dat je van dit netwerk gebruik zou maken.

Wil je geen enkel risico lopen, dan kun je beter geen gebruik maken van onbeveiligde Wi-Fi-netwerken. Gaat het om je thuisnetwerk, dan moet je deze beveiligen met bijvoorbeeld WPA. Wil je toch gebruik maken van een onbeschermd Wi-Fi-netwerk buitenshuis, dan moet je je realiseren dat dit altijd gepaard gaat met bepaalde risico’s. Zo is het mogelijk dat je zelf direct verbinding maakt met een kwaadwillende (bijvoorbeeld een netwerk genaamd Free Wi-Fi op een vliegveld) of dat je verbinding maakt met een legitiem netwerk waarop iemand een man-in-the-middle-attack uit probeert te voeren. De locatie speelt daarbij zoals aangegeven natuurlijk ook een rol; de kans dat je hiermee te maken krijgt bij gebruik van een onbeschermd Wi-Fi-netwerk bij een hutje op de hei is relatief klein en relatief groot als je je op een vliegveld of druk station bevindt. Naast niet veilig, is het ongevraagd gebruik maken van een onbeschermd netwerk ook illegaal als je redelijkerwijs kon vermoeden dat het niet de bedoeling was dat je van dit netwerk gebruik zou maken.

Taalfout gezien of andere suggestie hoe we dit artikel kunnen verbeteren? Laat het ons weten!

Wifi

Alles over wifi-netwerken gebruiken op je iPhone, iPad en Mac. We vertellen je over wifi-bereik verbeteren met mesh-routers, het aanschaffen van wifi 6-routers, de voordelen van wifi 6E of wifi 7 en het oplossen van wifi-problemen op de Mac, iPhone, iPad en Apple TV. Maar er is nog veel meer!

- Wifi instellen op iPhone en iPad

- Wifi-netwerken beheren op iPhone en iPad

- Opgeslagen wifi-wachtwoorden achterhalen

- Wifi-problemen oplossen op iPhone en iPad

- Wifi-problemen op de Mac oplossen

- Wifi-problemen op Apple TV oplossen

- Netwerkproblemen oplossen op iPhone en iPad

- WiFi Assistentie op iPhone en iPad

- Mesh-systeem kopen voor beter wifi-bereik

- Wifi 6-router kopen

- Wat is wifi 6E?

- Wat is wifi 7?

- Wifi-knop op je iPhone is uitgeschakeld

Reacties: 46 reacties